快速入门:使用 Elastic Security 的端点威胁情报保护主机

编辑快速入门:使用 Elastic Security 的端点威胁情报保护主机

编辑超越阻止恶意软件、勒索软件和高级威胁。统一整个生态系统中的检测、预防和响应。

本指南将引导您完成一个简单的端点管理场景,以便您可以学习创建 Elasticsearch 集群、添加数据以及在 Kibana 中分析结果的基础知识。要开始,您可以在 Elastic Cloud 中创建部署,其中大部分配置会自动完成。只需几个步骤,您就可以学习如何实施威胁情报来保护端点并将安全信息直接馈送到 Elastic Stack 以进行查看和监控。

在本教程中,您将部署 Elastic Stack,在您的主机上安装 Elastic Agent 以保护其免受威胁并收集日志和指标,然后可视化收集到的信息。

如果您更喜欢视频教程,请查看 Elastic Security 快速入门

或 Elastic Security 操作指南系列。

先决条件

编辑要开始,您只需要互联网连接、电子邮件地址以及您希望从中收集一些端点事件数据的本地或虚拟机。

步骤 1:创建 Elastic Cloud 部署

编辑如果您已注册试用部署,则可以跳过此步骤。

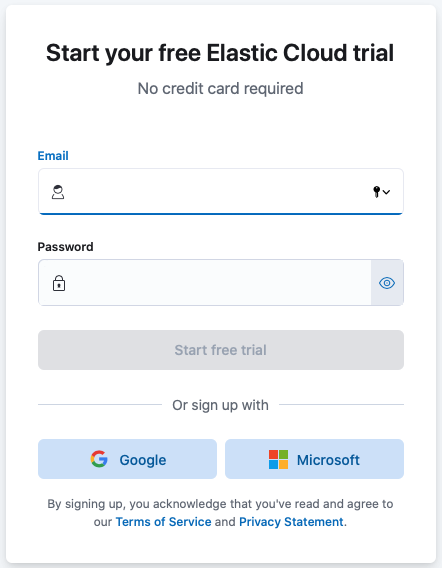

Elastic Cloud 部署为您提供 Elastic Stack 的所有功能作为托管服务。要试用您的第一个部署,请注册免费的 Elastic Cloud 试用版

- 访问我们的 Elastic Cloud 试用版 页面。

-

输入您的电子邮件地址和密码。

-

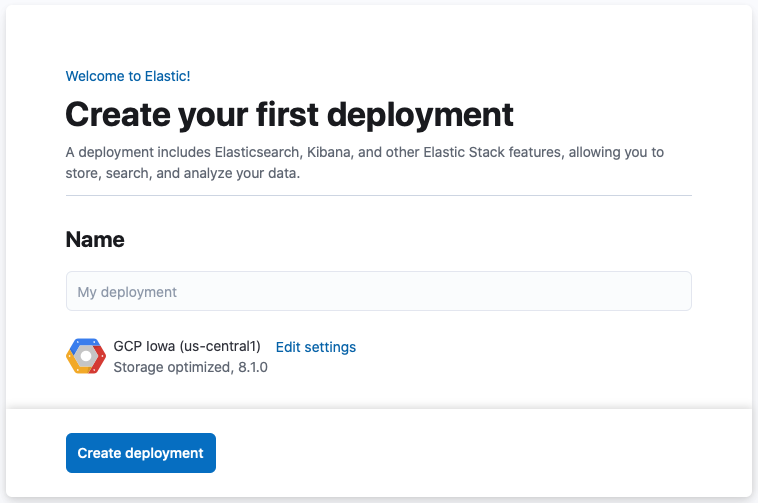

登录后,您可以创建部署。为您的部署命名并选择 创建部署。

- 在部署设置期间,请记下您的

elastic超级用户密码并将其保存在安全的地方。 - 部署准备就绪后,选择 继续。此时,您可以访问 Kibana 和一系列设置指南。

您的部署包括一个预配置的 Fleet Server 实例,它管理您可以用来监控主机系统的 Elastic Agent。

步骤 2:添加端点安全集成

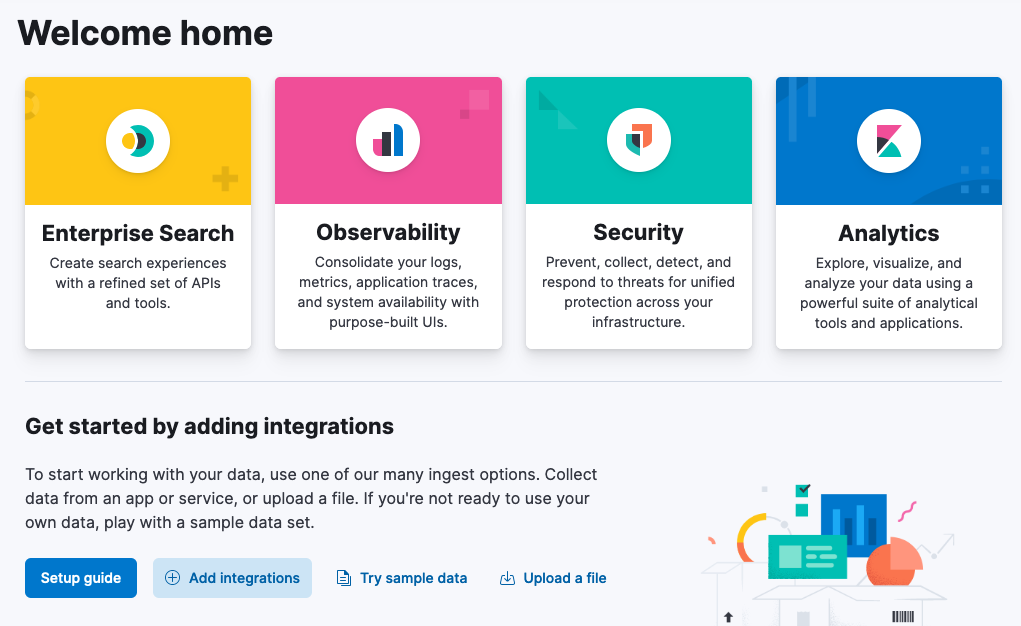

编辑Elastic 集成包含从系统收集数据、管理系统以及与外部系统执行操作所需的配置。例如,有一些集成可以收集 MySQL 日志和指标,保护主机免受恶意软件攻击以及在事件报告系统中创建问题。

-

转到 Kibana 主页并选择 添加集成。

- 选择 端点安全,然后在下一页选择 添加端点安全。

-

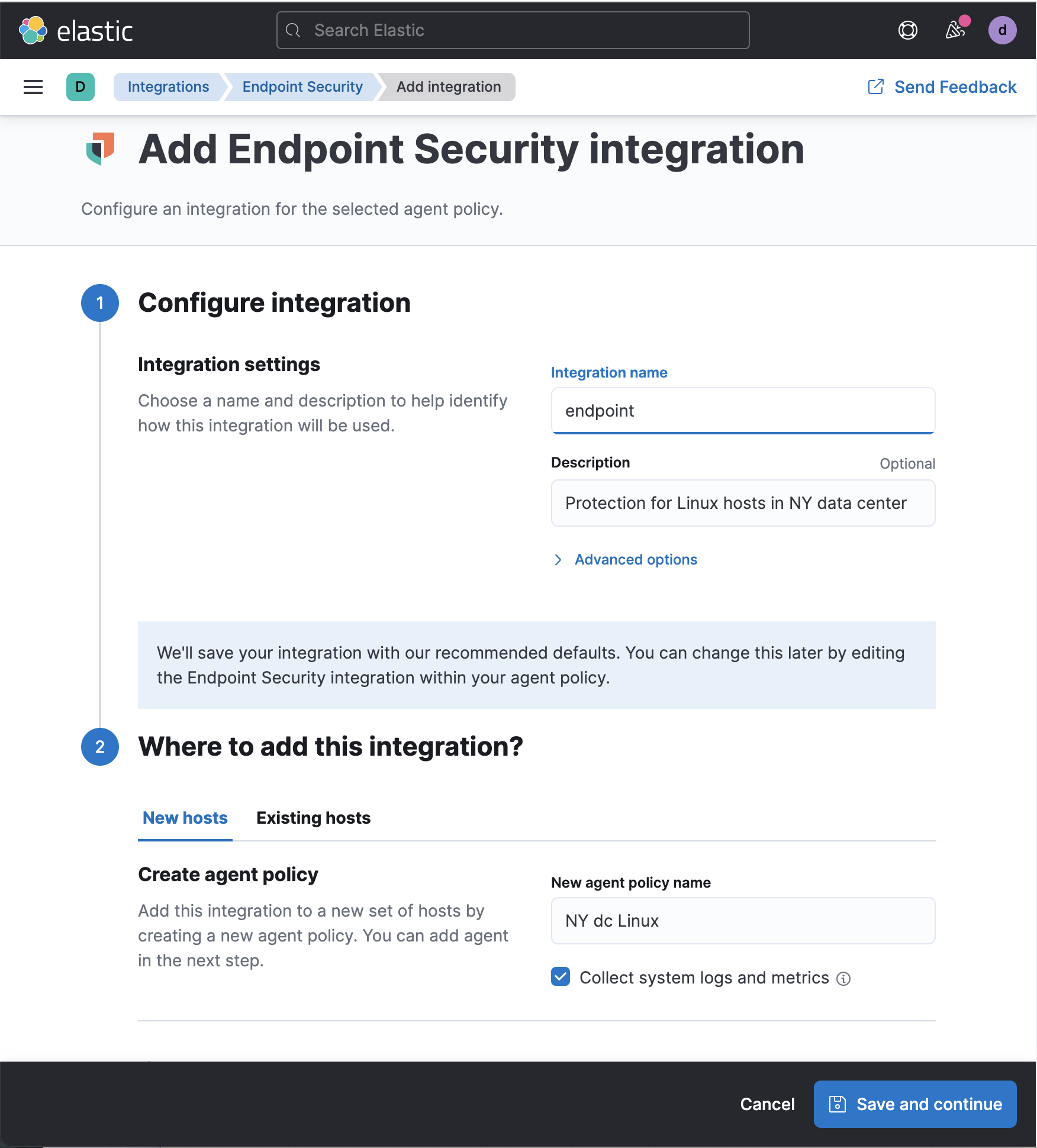

添加此集成的详细信息

- 为集成命名——由于这是一个保护主机的集成,因此您可以将其命名为

endpoint security。 - 集成与 Agent 策略相关联。为策略命名——您可以将此策略应用于特定数据中心中的所有 Linux 主机,并以操作系统和位置命名。

- Elastic Agent 可以同时保护您的主机并收集日志和指标。确保启用了 收集系统日志和指标。

-

选择 保存并继续。此步骤需要一到两分钟才能完成。

- 为集成命名——由于这是一个保护主机的集成,因此您可以将其命名为

- 选择 将 Elastic Agent 添加到您的主机,将显示 添加代理 浮出层。

步骤 3:在您的机器上安装并运行 Elastic Agent

编辑Elastic Agent 是一种单一、统一的方式,可以将日志、指标和其他类型数据的监控添加到主机。它还可以保护主机免受安全威胁,查询操作系统中的数据等等。单个代理使您能够轻松快速地在基础设施中部署监控。每个代理都有一个单一策略(输入设置的集合),您可以更新该策略以添加新数据源、安全保护等的集成。

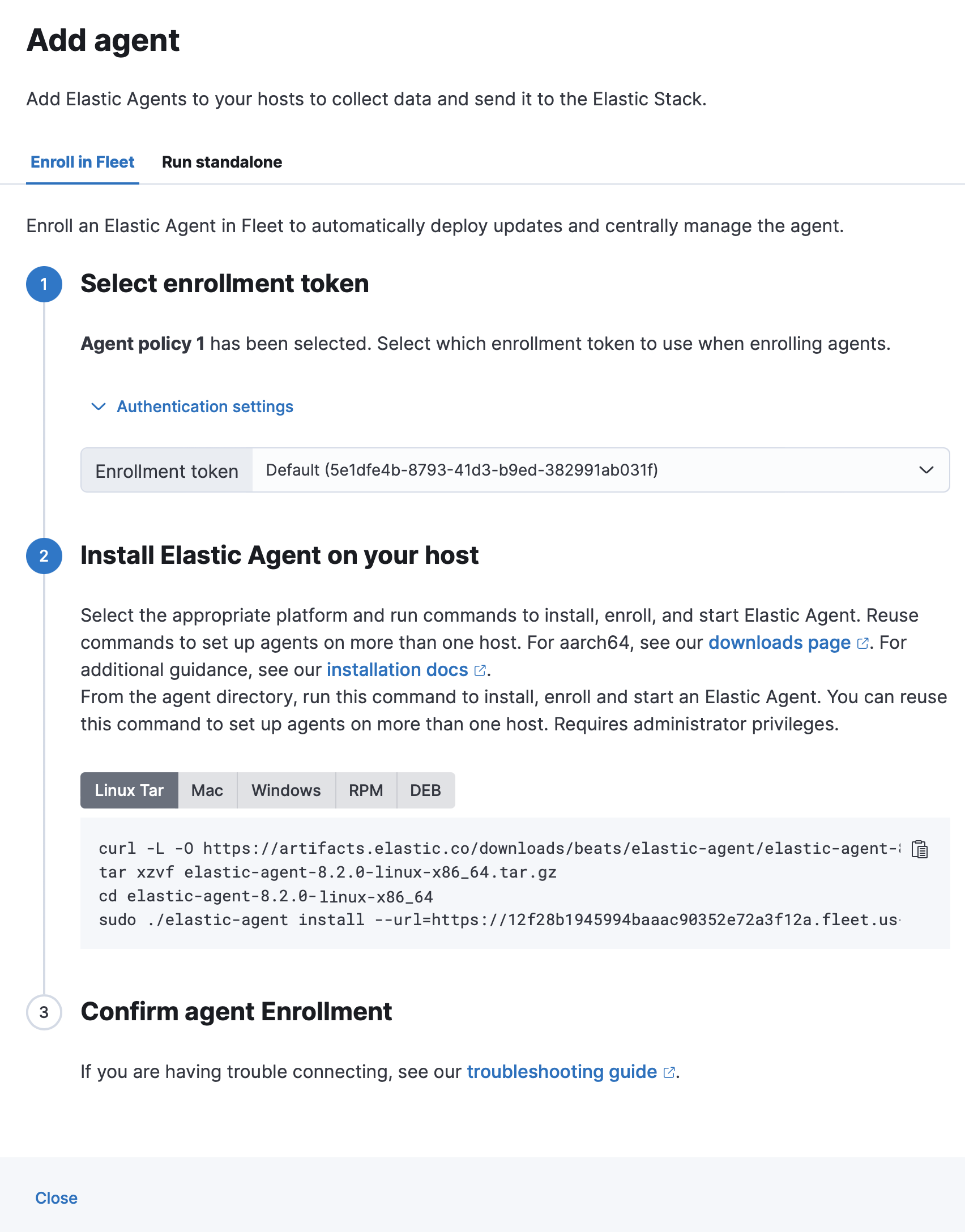

添加代理 浮出层有两个选项卡:加入 Fleet 和 独立运行。默认情况下是将代理加入 Fleet,因为这通过在 Kibana 中提供集中式管理工具来减少管理主机人员的工作量。

- 跳过 选择注册令牌 步骤,但请注意,注册令牌特定于您刚刚创建的 Agent 策略。当您运行命令以使用 Fleet 注册代理时,您将传入注册令牌。

- 按照 在您的主机上安装 Elastic Agent 步骤,在您的主机上下载、安装并注册 Elastic Agent。

-

大约一分钟后,您的代理将已注册到服务器,下载了您刚刚创建的策略中指定的配置,并开始收集数据。关闭 添加代理 浮出层。

步骤 4:在 Elastic Security 中查看您的主机

编辑- 返回 Kibana 主页(选择 Elastic 徽标)。

-

打开 安全。

-

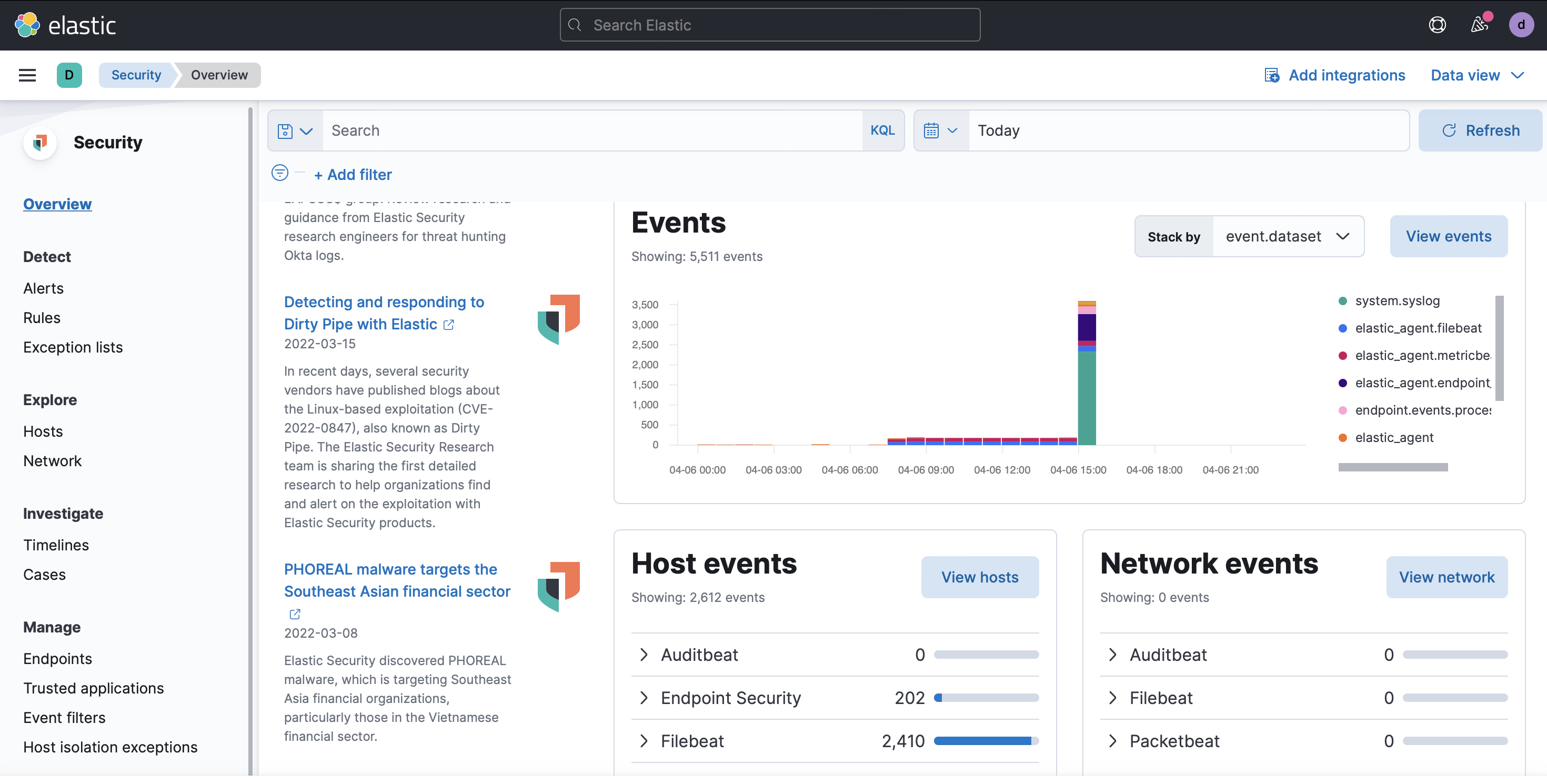

在导航窗格中,打开 概述 页面。在概述页面上,您可能没有任何警报,因此向下滚动到“事件”部分,以验证数据是否正在流动。事件可能需要一分钟才能显示,因为当 Elastic Agent 首次注册时,配置会在收集开始之前从服务器复制下来。

-

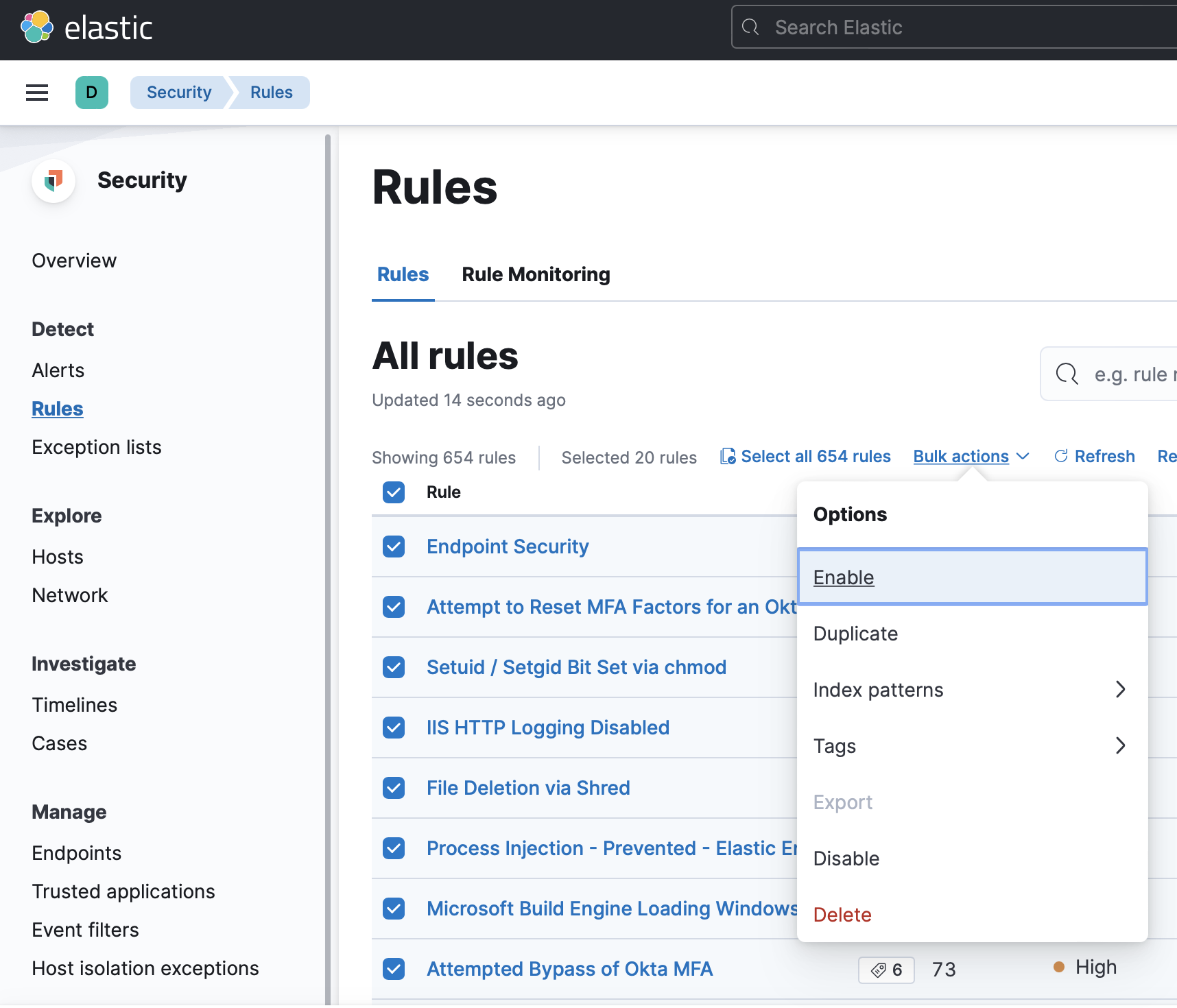

现在,通过返回导航窗格并打开 规则 页面来启用检测规则。您应该根据组织的资源和需求调整您启用的规则。对于本教程,请选择某些或所有规则,然后选择 批量操作,然后选择 启用。

步骤 5:生成警报

编辑欧洲计算机反病毒研究协会 (EICAR) 提供反恶意软件测试文件。如果贵公司的政策允许使用这些文件,则继续执行此步骤。

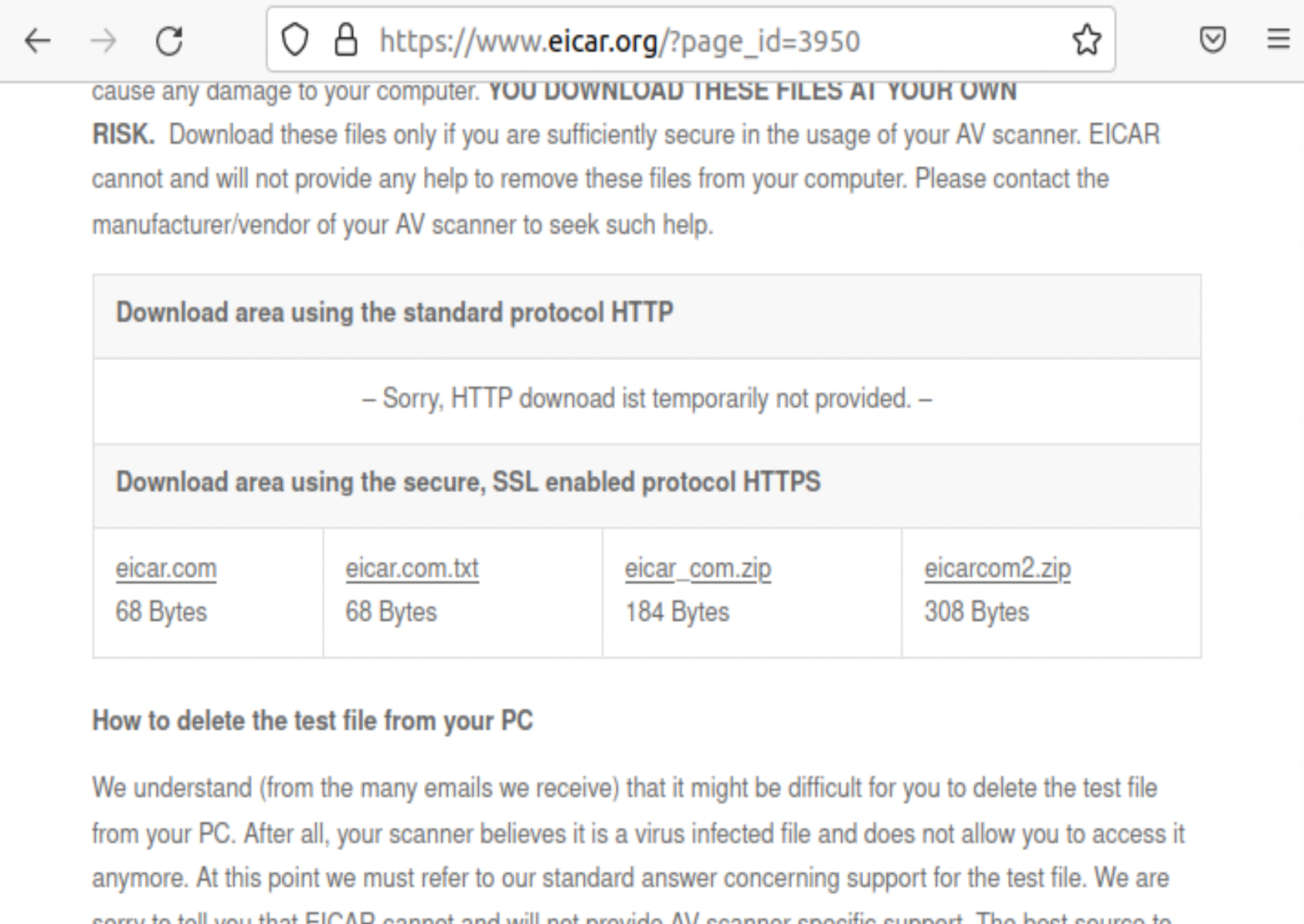

- 导航到 eicar.org 并使用按钮下载反恶意软件测试文件。

-

将

eicar_com.zip下载到您安装了 Elastic Agent 的系统上。

-

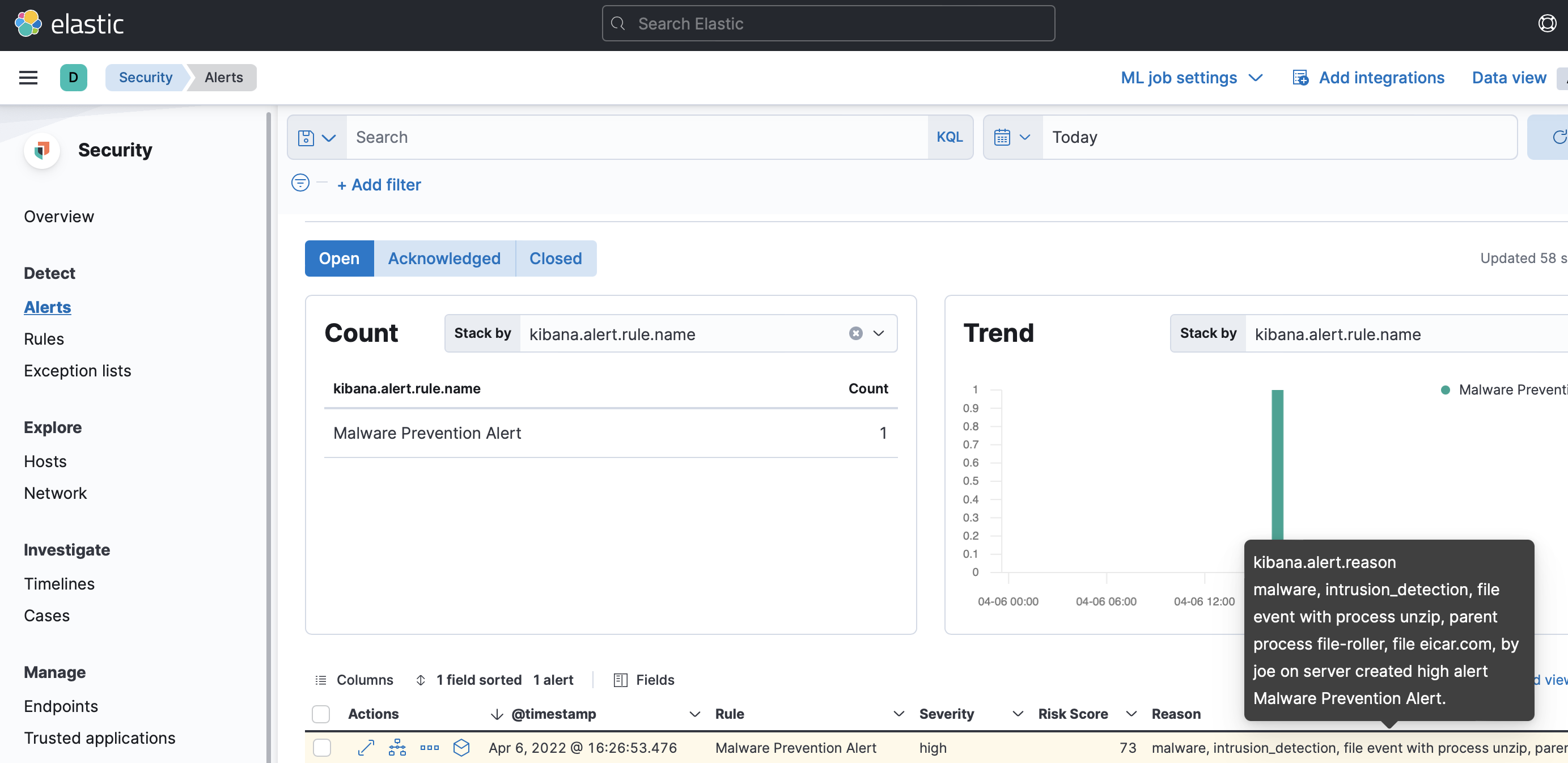

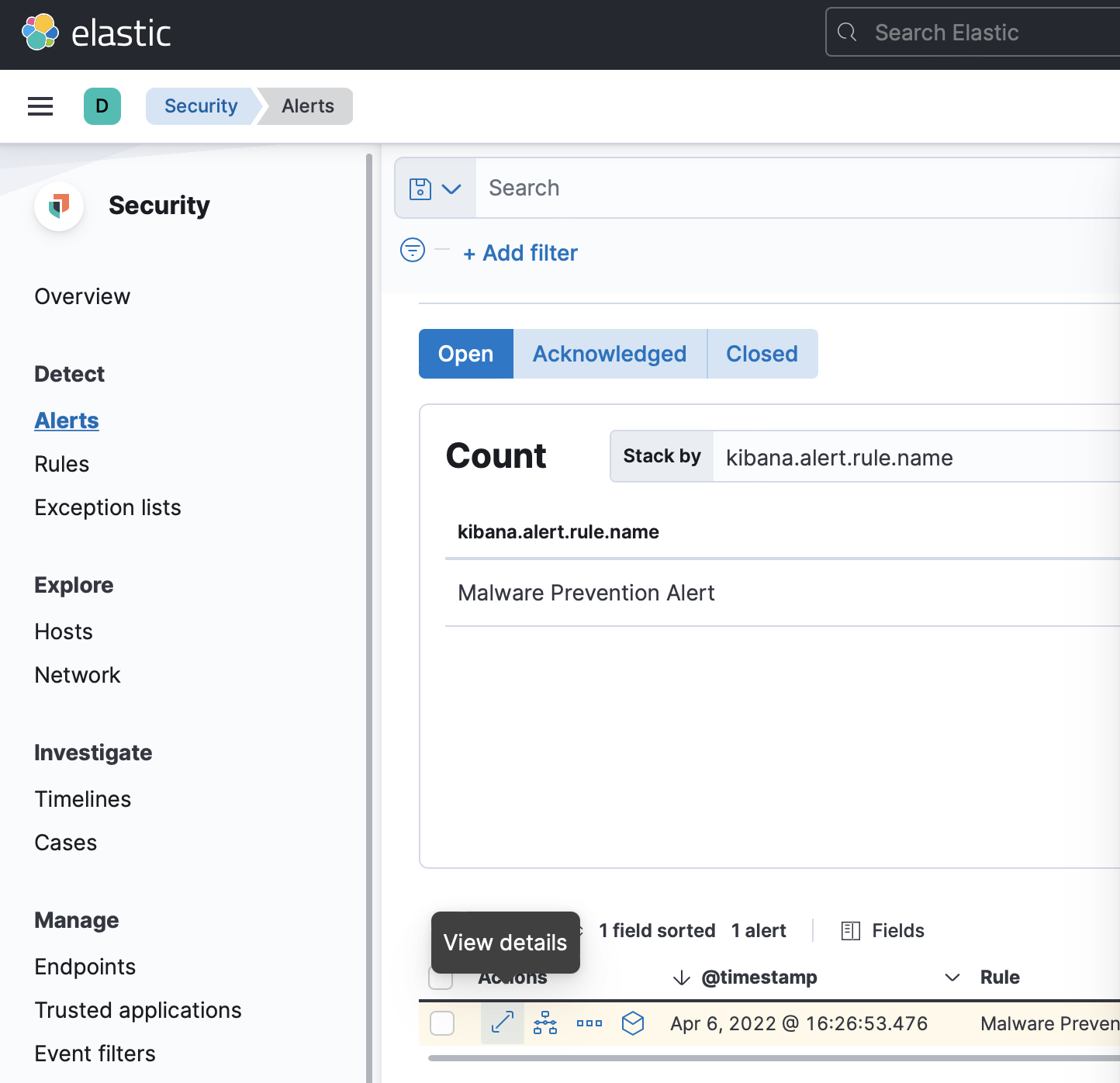

解压缩测试文件,然后返回 Kibana 中的 安全 > 检测 > 警报 页面。

-

您应该会收到恶意软件防护警报。通过选择 查看详细信息 箭头按钮获取详细信息。

-

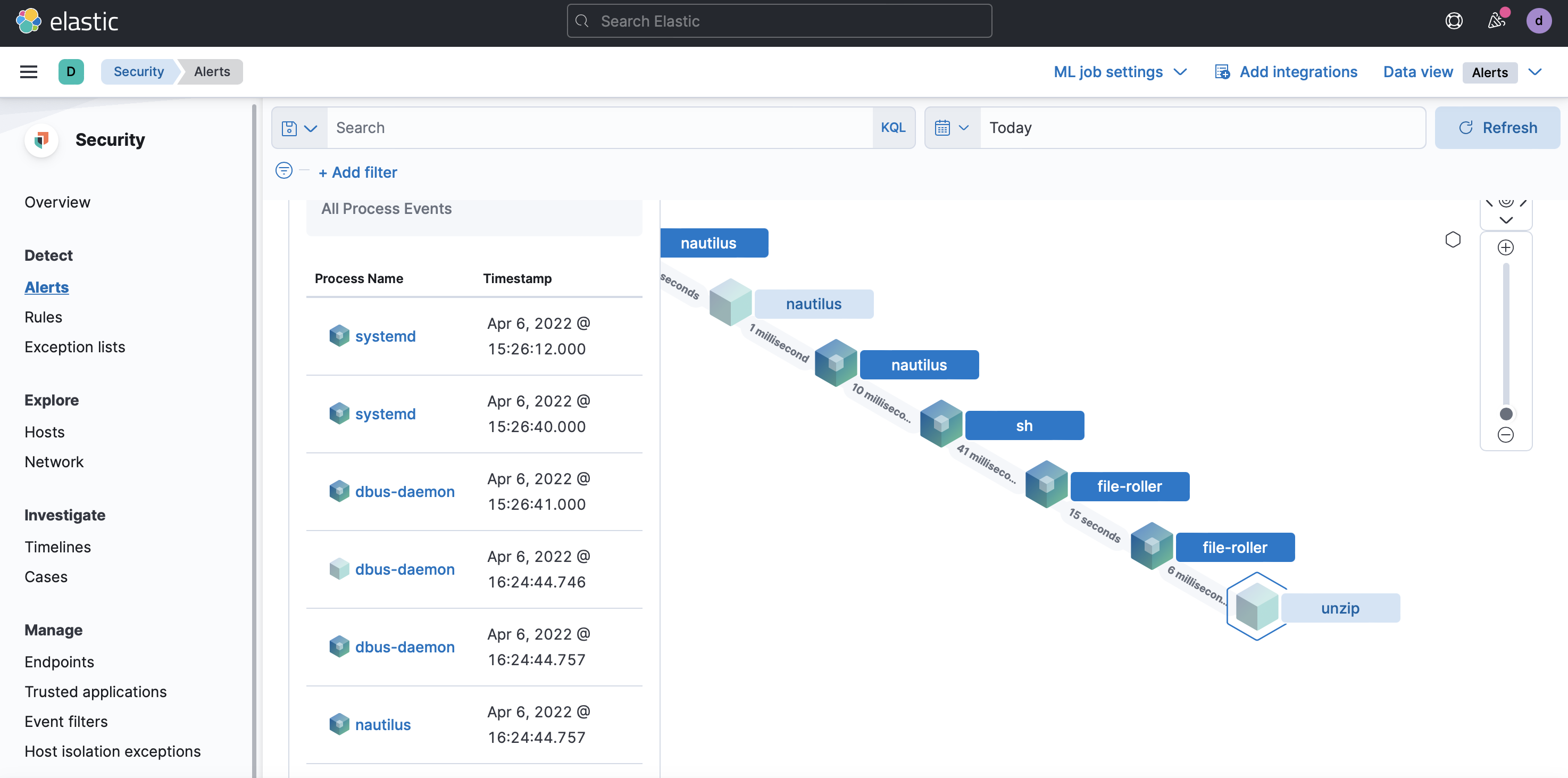

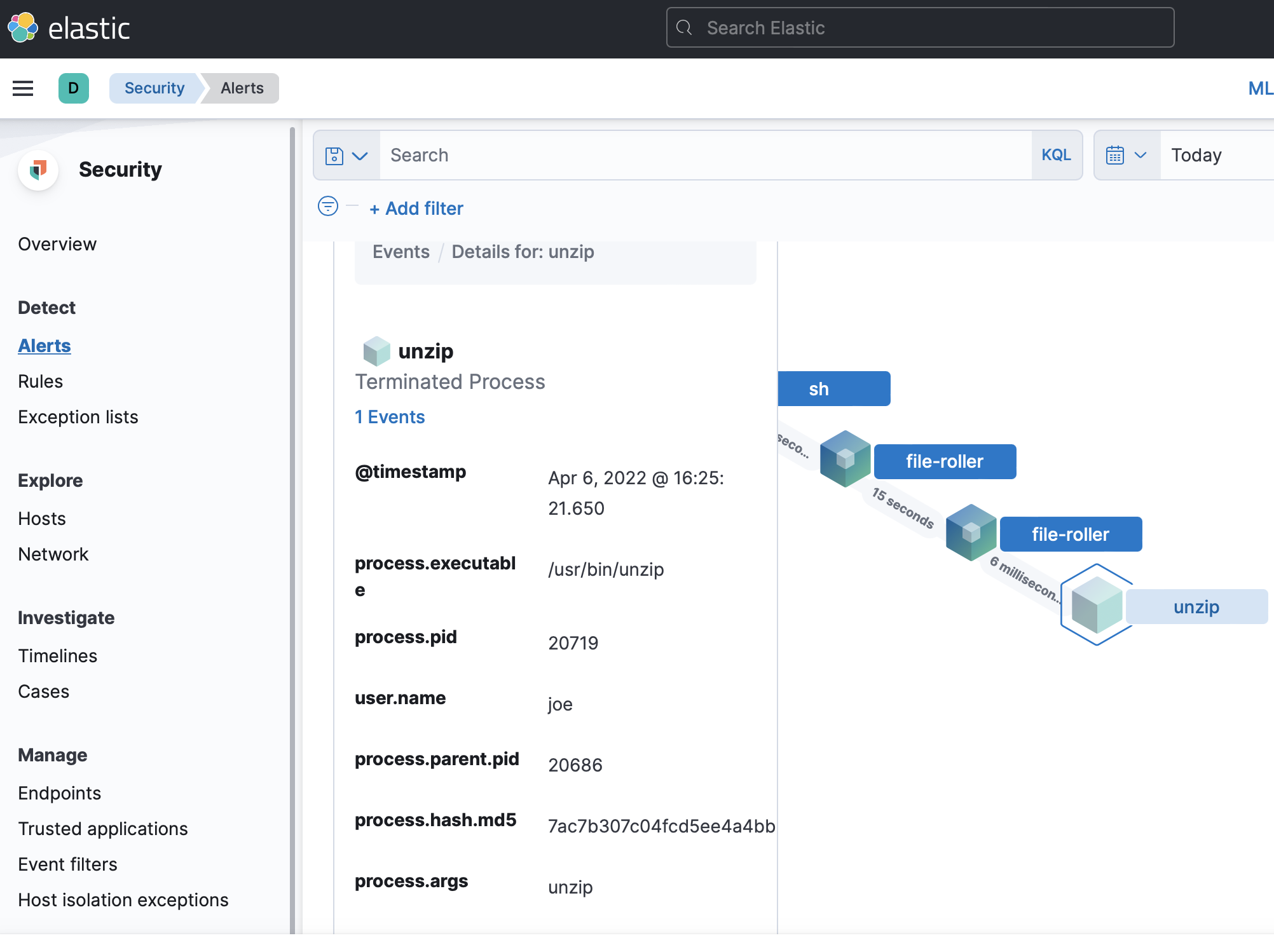

要了解事件之前发生了什么,请关闭详细信息弹出窗口并选择 分析事件 立方体按钮。使用放大和缩小按钮,并拖动窗口内容以查看导致检测到恶意软件的原因。例如,如果您正在保护 Ubuntu 端点,您可能会注意到名为

file-roller的进程用于运行unzip。选择 unzip 将显示时间戳、unzip 二进制文件的路径、进程 ID、用户名以及更多信息。

步骤 7:清理

编辑-

您现在已经了解了如何设置 Elastic Cloud 部署并将数据从主机系统引入以使用威胁情报保护端点。如果您想从系统中删除 Elastic Agent,请从其运行的目录中运行

uninstall命令,然后按照提示操作。您必须以 root 用户身份运行此命令。

sudo /Library/Elastic/Agent/elastic-agent uninstall

您必须以 root 用户身份运行此命令。

sudo /opt/Elastic/Agent/elastic-agent uninstall

以管理员身份打开 PowerShell 提示符(右键单击 PowerShell 图标并选择 以管理员身份运行)。

在 PowerShell 提示符下,运行

C:\"Program Files"\Elastic\Agent\elastic-agent.exe uninstall

如果您遇到任何问题,请查看 从边缘主机卸载 Elastic Agent 以获取详细的卸载步骤。

- 如果您下载了反恶意软件测试文件,也可以将其删除。

下一步是什么?

编辑详细了解 Elastic Security

- 查看 操作指南系列:Elastic Security。

- 注册免费的 Elastic Security 基础知识:SIEM 课程。

- 在 文档 中了解更多信息。

- 所有内容是否都按您的预期工作?通过在基础设施中部署 Elastic Agent 将您的代理策略推广到其他主机!

了解其他 Elastic 解决方案和功能