Auditbeat 快速入门:安装和配置

编辑Auditbeat 快速入门:安装和配置编辑

本指南介绍如何快速开始收集审计数据。您将学习如何

- 在要监控的每个系统上安装 Auditbeat

- 指定审计数据的位置

- 将日志数据解析为字段并将其发送到 Elasticsearch

- 在 Kibana 中可视化日志数据

准备工作编辑

您需要使用 Elasticsearch 存储和搜索数据,并使用 Kibana 可视化和管理数据。

如需快速入门,请启动我们托管 Elasticsearch Service 的部署。Elasticsearch Service 在 AWS、GCP 和 Azure 上可用。免费试用。

如需安装和运行 Elasticsearch 和 Kibana,请参阅安装 Elastic Stack。

步骤 1:安装 Auditbeat编辑

在要监控的所有服务器上安装 Auditbeat。

如需下载和安装 Auditbeat,请使用适用于您系统的命令

curl -L -O https://artifacts.elastic.co/downloads/beats/auditbeat/auditbeat-8.14.3-amd64.deb sudo dpkg -i auditbeat-8.14.3-amd64.deb

curl -L -O https://artifacts.elastic.co/downloads/beats/auditbeat/auditbeat-8.14.3-x86_64.rpm sudo rpm -vi auditbeat-8.14.3-x86_64.rpm

curl -L -O https://artifacts.elastic.co/downloads/beats/auditbeat/auditbeat-8.14.3-darwin-x86_64.tar.gz tar xzvf auditbeat-8.14.3-darwin-x86_64.tar.gz

curl -L -O https://artifacts.elastic.co/downloads/beats/auditbeat/auditbeat-8.14.3-linux-x86_64.tar.gz tar xzvf auditbeat-8.14.3-linux-x86_64.tar.gz

- 下载 Auditbeat Windows zip 文件:https://artifacts.elastic.co/downloads/beats/auditbeat/auditbeat-8.14.3-windows-x86_64.zip

- 将 zip 文件的内容解压缩到

C:\Program Files。 - 将

auditbeat-8.14.3-windows-x86_64目录重命名为Auditbeat。 - 以管理员身份打开 PowerShell 提示符(右键单击 PowerShell 图标,然后选择 以管理员身份运行)。

-

在 PowerShell 提示符下,运行以下命令将 Auditbeat 安装为 Windows 服务

PS > cd 'C:\Program Files\Auditbeat' PS C:\Program Files\Auditbeat> .\install-service-auditbeat.ps1

如果您的系统上禁用了脚本执行,则需要为当前会话设置执行策略以允许脚本运行。例如:PowerShell.exe -ExecutionPolicy UnRestricted -File .\install-service-auditbeat.ps1。

显示的命令适用于 AMD 平台,但也提供 ARM 软件包。有关可用软件包的完整列表,请参阅下载页面。

其他安装选项编辑

步骤 2:连接到 Elastic Stack编辑

需要连接到 Elasticsearch 和 Kibana 才能设置 Auditbeat。

在 auditbeat.yml 中设置连接信息。如需找到此配置文件,请参阅目录布局。

指定 Elasticsearch Service 的cloud.id,并将cloud.auth 设置为有权设置 Auditbeat 的用户。例如

cloud.id: "staging:dXMtZWFzdC0xLmF3cy5mb3VuZC5pbyRjZWM2ZjI2MWE3NGJmMjRjZTMzYmI4ODExYjg0Mjk0ZiRjNmMyY2E2ZDA0MjI0OWFmMGNjN2Q3YTllOTYyNTc0Mw==" cloud.auth: "auditbeat_setup:YOUR_PASSWORD"

|

此示例显示了硬编码密码,但您应该将敏感值存储在密钥库中。 |

-

设置 Auditbeat 可以找到 Elasticsearch 安装的主机和端口,并设置有权设置 Auditbeat 的用户的用户名和密码。例如

output.elasticsearch: hosts: ["https://myEShost:9200"] username: "auditbeat_internal" password: "YOUR_PASSWORD" ssl: enabled: true ca_trusted_fingerprint: "b9a10bbe64ee9826abeda6546fc988c8bf798b41957c33d05db736716513dc9c"

此示例显示了硬编码密码,但您应该将敏感值存储在密钥库中。

此示例显示了硬编码指纹,但您应该将敏感值存储在密钥库中。指纹是 CA 证书的十六进制编码 SHA-256,首次启动 Elasticsearch 时,默认情况下会启用 Elasticsearch 的网络加密 (TLS) 等安全功能。如果您使用的是 Elasticsearch 首次启动时生成的默认自签名证书,则需要在此处添加其指纹。指纹会打印在 Elasticsearch 启动日志中,或者您可以参阅将客户端连接到 Elasticsearch 文档以获取其他检索选项。如果您要向 Elasticsearch 提供自己的 SSL 证书,请参阅Auditbeat 文档,了解如何设置 SSL。

-

如果计划使用我们预先构建的 Kibana 仪表板,请配置 Kibana 端点。如果 Kibana 与 Elasticsearch 在同一台主机上运行,请跳过此步骤。

运行 Kibana 的机器的主机名和端口,例如,

mykibanahost:5601。如果在端口号后指定路径,请包含方案和端口:http://mykibanahost:5601/path。Kibana 的

username和password设置是可选的。如果您没有为 Kibana 指定凭据,Auditbeat 将使用为 Elasticsearch 输出指定的username和password。如需使用预先构建的 Kibana 仪表板,此用户必须有权查看仪表板或具有

kibana_admin内置角色。

如需详细了解所需的角色和权限,请参阅授予用户访问受保护资源的权限。

您可以将数据发送到其他输出(例如 Logstash),但这需要额外的配置和设置。

步骤 3:配置数据收集模块编辑

Auditbeat 使用模块 来收集审计信息。

默认情况下,Auditbeat 使用针对 Auditbeat 运行的操作系统量身定制的配置。

如需使用不同的配置,请在 auditbeat.yml 中更改模块设置。

以下示例显示了 file_integrity 模块,该模块配置为在指定路径中的文件在磁盘上发生更改时生成事件

auditbeat.modules: - module: file_integrity paths: - /bin - /usr/bin - /sbin - /usr/sbin - /etc

如需测试您的配置文件,请切换到 Auditbeat 二进制文件所在的目录,并在指定以下选项的情况下在前台运行 Auditbeat:./auditbeat test config -e。确保您的配置文件位于 Auditbeat 预期的路径中(请参阅目录布局),或使用 -c 标志指定配置文件的路径。

有关配置 Auditbeat 的更多信息,另请参阅

- 配置 Auditbeat

- 配置文件格式

-

auditbeat.reference.yml:此参考配置文件显示了所有未弃用的选项。您可以在auditbeat.yml的同一位置找到它。

步骤 4:设置资产编辑

Auditbeat 附带用于解析、索引和可视化数据的预定义资产。如需加载这些资产,请执行以下操作

- 确保

auditbeat.yml中指定的用户有权设置 Auditbeat。 -

在安装目录中,运行

auditbeat setup -e

auditbeat setup -e

./auditbeat setup -e

./auditbeat setup -e

PS > .\auditbeat.exe setup -e

-e是可选的,会将输出发送到标准错误,而不是配置的日志输出。

此步骤将加载建议的索引模板以写入 Elasticsearch,并部署示例仪表板以在 Kibana 中可视化数据。

需要连接到 Elasticsearch(或 Elasticsearch Service)才能设置初始环境。如果您使用的是其他输出(例如 Logstash),请参阅手动加载索引模板和加载 Kibana 仪表板。

步骤 5:启动 Auditbeat编辑

在启动 Auditbeat 之前,请修改 auditbeat.yml 中的用户凭据,并指定一个有权发布事件的用户。

如需启动 Auditbeat,请运行

sudo service auditbeat start

如果您使用 init.d 脚本启动 Auditbeat,则无法指定命令行标志(请参阅命令参考)。如需指定标志,请在前台启动 Auditbeat。

另请参阅Auditbeat 和 systemd。

sudo service auditbeat start

如果您使用 init.d 脚本启动 Auditbeat,则无法指定命令行标志(请参阅命令参考)。如需指定标志,请在前台启动 Auditbeat。

另请参阅Auditbeat 和 systemd。

|

您将以 root 用户身份运行 Auditbeat,因此您需要更改配置文件的所有权,或在运行 Auditbeat 时指定 |

|

您将以 root 用户身份运行 Auditbeat,因此您需要更改配置文件的所有权,或在运行 Auditbeat 时指定 |

PS C:\Program Files\auditbeat> Start-Service auditbeat

默认情况下,Windows 日志文件存储在 C:\ProgramData\auditbeat\Logs 中。

Auditbeat 应该开始将事件流式传输到 Elasticsearch。

如果看到有关打开文件过多的警告,则需要增加 ulimit。有关更多详细信息,请参阅常见问题解答。

步骤 6:在 Kibana 中查看数据编辑

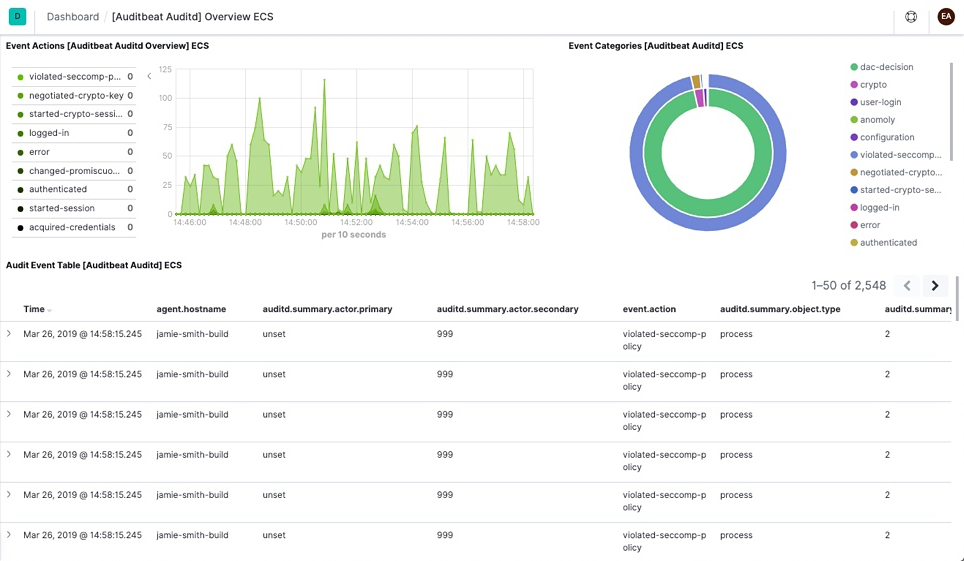

为了便于您开始审核系统上用户和进程的活动,Auditbeat 附带了预先构建的 Kibana 仪表板和 UI,用于可视化您的数据。

如需打开仪表板,请执行以下操作

-

启动 Kibana

- 登录到您的 Elastic Cloud 帐户。

- 导航到部署中的 Kibana 端点。

将浏览器指向 https://127.0.0.1:5601,将

localhost替换为 Kibana 主机的名称。 -

在侧边导航栏中,单击 Discover。如需查看 Auditbeat 数据,请确保选择了预定义的

auditbeat-*索引模式。如果您在 Kibana 中看不到数据,请尝试将时间过滤器更改为更大的范围。默认情况下,Kibana 显示最近 15 分钟的数据。

- 在侧边导航栏中,单击 Dashboard,然后选择要打开的仪表板。

这些仪表板作为示例提供。我们建议您自定义它们以满足您的需求。

后续步骤编辑

现在您已将审计数据流式传输到 Elasticsearch 中,接下来了解如何统一您的日志、指标、正常运行时间和应用程序性能数据。

-

通过安装和配置其他 Elastic Beats 从其他来源采集数据

Elastic Beats 采集 基础设施指标

日志

Windows 事件日志

正常运行时间信息

应用程序性能指标

-

使用 Kibana 中的可观测性应用程序搜索所有数据

弹性应用程序 用途 探索您生态系统中各个系统和服务的指标

实时跟踪相关日志数据

监控应用程序和服务的可用性问题

监控应用程序性能

分析安全事件