端点响应操作

编辑端点响应操作

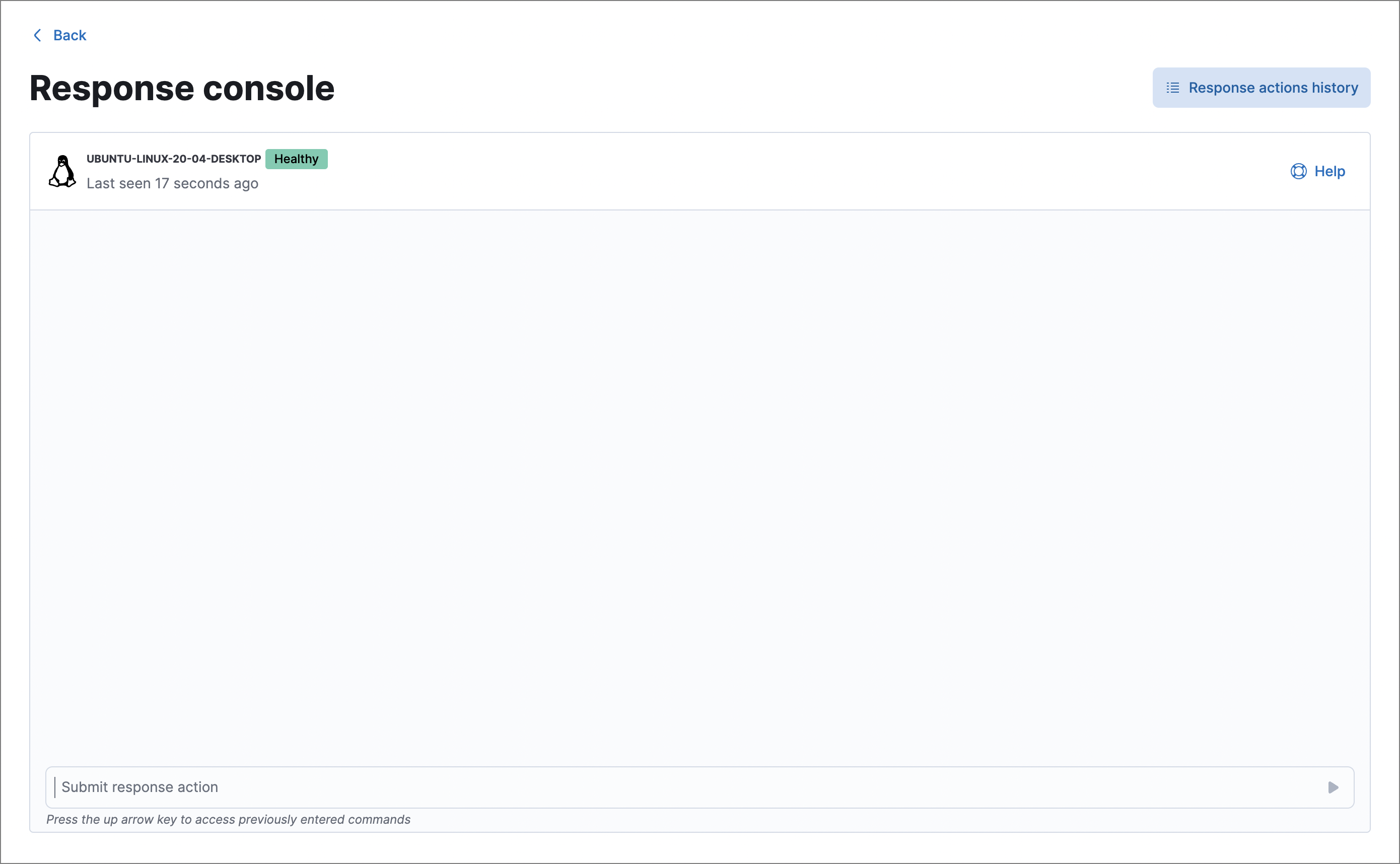

编辑响应控制台允许您使用类似终端的界面对端点执行响应操作。您可以输入操作命令并获得对其的近乎即时的反馈。操作也会记录在端点的响应操作历史记录中以供参考。

所有端点平台(Linux、macOS 和 Windows)都支持响应操作。

从 Elastic Security 中的以下任何位置启动响应控制台

- 端点 页面 → 操作 菜单 (…) → 响应

- 端点详细信息弹出窗口 → 采取操作 → 响应

- 警报详细信息弹出窗口 → 采取操作 → 响应

- 主机详细信息页面 → 响应

要在端点上执行操作,请在控制台底部的输入区域中输入响应操作命令,然后按回车。操作的输出将显示在控制台中。

如果主机不可用,则挂起的操作将在主机上线后执行。挂起的操作将在两周后过期,并且可以在响应操作历史记录中跟踪。

某些响应操作可能需要几秒钟才能完成。输入一个命令后,您可以在前一个操作运行时立即输入另一个命令。

响应控制台中的活动是持久性的,因此您可以从页面导航离开,并且您提交的任何挂起操作都将继续运行。要确认操作已完成,请返回响应控制台以查看控制台输出或检查响应操作历史记录。

提交响应操作后,您将无法取消它,即使操作对于脱机主机处于挂起状态。

响应操作命令

编辑以下响应操作命令在响应控制台中可用。

isolate

编辑隔离主机,阻止与网络上其他主机的通信。

所需权限:主机隔离

示例:isolate --comment "隔离与检测警报相关的主机"

release

编辑释放隔离的主机,使其能够再次与网络通信。

所需权限:主机隔离

示例:release --comment "释放主机,一切正常"

status

编辑显示有关主机状态的信息,包括:Elastic Agent 状态和版本、Elastic Defend 集成的策略状态以及主机上次活动时间。

processes

编辑显示主机上运行的所有进程的列表。此操作可能需要一分钟左右才能完成。

所需权限:进程操作

使用此命令获取当前 PID 或实体 ID 值,这些值对于其他响应操作(如 kill-process 和 suspend-process)是必需的。

实体 ID 可能比 PID 更可靠,因为实体 ID 是主机上的唯一值,而 PID 值可以由操作系统重复使用。

在第三方保护的主机上运行此命令可能会以不同的格式返回进程列表。有关更多信息,请参阅第三方响应操作。

kill-process

编辑终止进程。您必须包含以下参数之一来识别要终止的进程

-

--pid:表示要终止的进程的进程 ID (PID)。 -

--entityId:表示要终止的进程的实体 ID。

所需权限:进程操作

示例:kill-process --pid 123 --comment "终止可疑进程"

对于 SentinelOne 注册的主机,您必须使用参数 --processName 来识别要终止的进程。--pid 和 --entityId 不受支持。

示例:kill-process --processName cat --comment "终止可疑进程"

suspend-process

编辑挂起进程。您必须包含以下参数之一来识别要挂起的进程

-

--pid:表示要挂起的进程的进程 ID (PID)。 -

--entityId:表示要挂起的进程的实体 ID。

所需权限:进程操作

示例:suspend-process --pid 123 --comment "挂起可疑进程"

get-file

编辑从主机检索文件。文件下载到受密码保护的 .zip 存档中,以防止文件运行。使用密码 elastic 在安全环境中打开 .zip。

从第三方保护的主机检索的文件需要不同的密码。有关您系统的密码,请参阅第三方响应操作。

您必须包含以下参数来指定文件在主机上的位置

-

--path:文件的完整路径(包括文件名)。

所需权限:文件操作

示例:get-file --path "/full/path/to/file.txt" --comment "可能的恶意软件"

您可以使用Osquery 管理器集成查询主机的操作系统并深入了解其文件和目录,然后使用 get-file 检索特定文件。

当 Elastic Defend 由于恶意软件防护阻止文件活动时,文件将在主机上被隔离,并创建恶意软件防护警报。要使用 get-file 检索此文件,请从警报的隔离文件路径字段 (file.Ext.quarantine_path) 复制路径,该字段显示在警报详细信息弹出窗口中的突出显示的字段下。然后将该值粘贴到 --path 参数中。

execute

编辑在主机上运行 shell 命令。命令的输出和任何错误都显示在响应控制台中,最多 2000 个字符。完整的输出(stdout 和 stderr)也会保存到可下载的 .zip 存档中(密码:elastic)。使用以下参数

-

--command:(必需)要在主机上运行的 shell 命令。该命令必须受 Linux 和 macOS 主机的bash以及 Windows 的cmd.exe支持。- 值中的多个连续短划线必须转义;单个短划线不需要转义。例如,要表示名为

/opt/directory--name的目录,请使用以下内容:/opt/directory\-\-name。 - 您可以使用引号而不进行转义。例如

execute --command "cd "C:\Program Files\directory""

- 值中的多个连续短划线必须转义;单个短划线不需要转义。例如,要表示名为

-

--timeout:(可选)主机应等待命令完成多长时间。使用h表示小时,m表示分钟,s表示秒(例如,2s是两秒)。如果未指定超时,则默认为四小时。

所需权限:执行操作

示例:execute --command "ls -al" --timeout 2s --comment "获取所有文件的列表"

此响应操作使用运行 Elastic Defend 集成的同一用户帐户在主机上运行命令,该帐户通常对系统具有完全控制权。请谨慎使用可能导致不可恢复更改的任何命令。

upload

编辑将文件上传到主机。该文件将保存到主机上安装 Elastic Endpoint 的位置。运行命令后,完整路径将返回到控制台中以供参考。使用以下参数

-

--file:(必需)要发送到主机的文件。键入此参数后,将立即出现一个弹出窗口 - 选择它以导航到文件,或将文件拖放到弹出窗口上。 -

--overwrite:(可选)如果文件已存在,则覆盖主机上的文件。

所需权限:文件操作

示例:upload --file --comment "上传修复脚本"

您可以随后使用 execute 响应操作上传和运行脚本以进行缓解或其他目的。

默认文件大小最大值为 25 MB,可在 kibana.yml 中使用 xpack.securitySolution.maxUploadResponseActionFileBytes 设置进行配置。您必须以字节为单位输入值(最大值为 104857600 字节,或 100 MB)。

scan

编辑扫描主机上特定文件或目录中的恶意软件。这将使用恶意软件防护设置(例如检测或阻止选项,或启用阻止列表),如主机关联的 Elastic Defend 集成策略中配置的那样。使用以下参数

-

--path:(必需)要扫描的文件或目录的绝对路径。

所需权限:扫描操作

示例:scan --path "/Users/username/Downloads" --comment "扫描 Downloads 文件夹中的恶意软件"

对于包含大量文件的目录,扫描可能需要更长时间。

支持的命令和参数

编辑--comment

编辑添加到命令中以包含解释或描述操作的注释。注释包含在响应操作历史记录中。

--help

编辑添加到命令中以获取该命令的帮助。

示例:isolate --help

clear

编辑清除响应控制台中的所有输出。

help

编辑在控制台输出区域列出支持的命令。

您也可以在帮助面板中获取命令列表,该面板独立于输出区域显示在屏幕上。

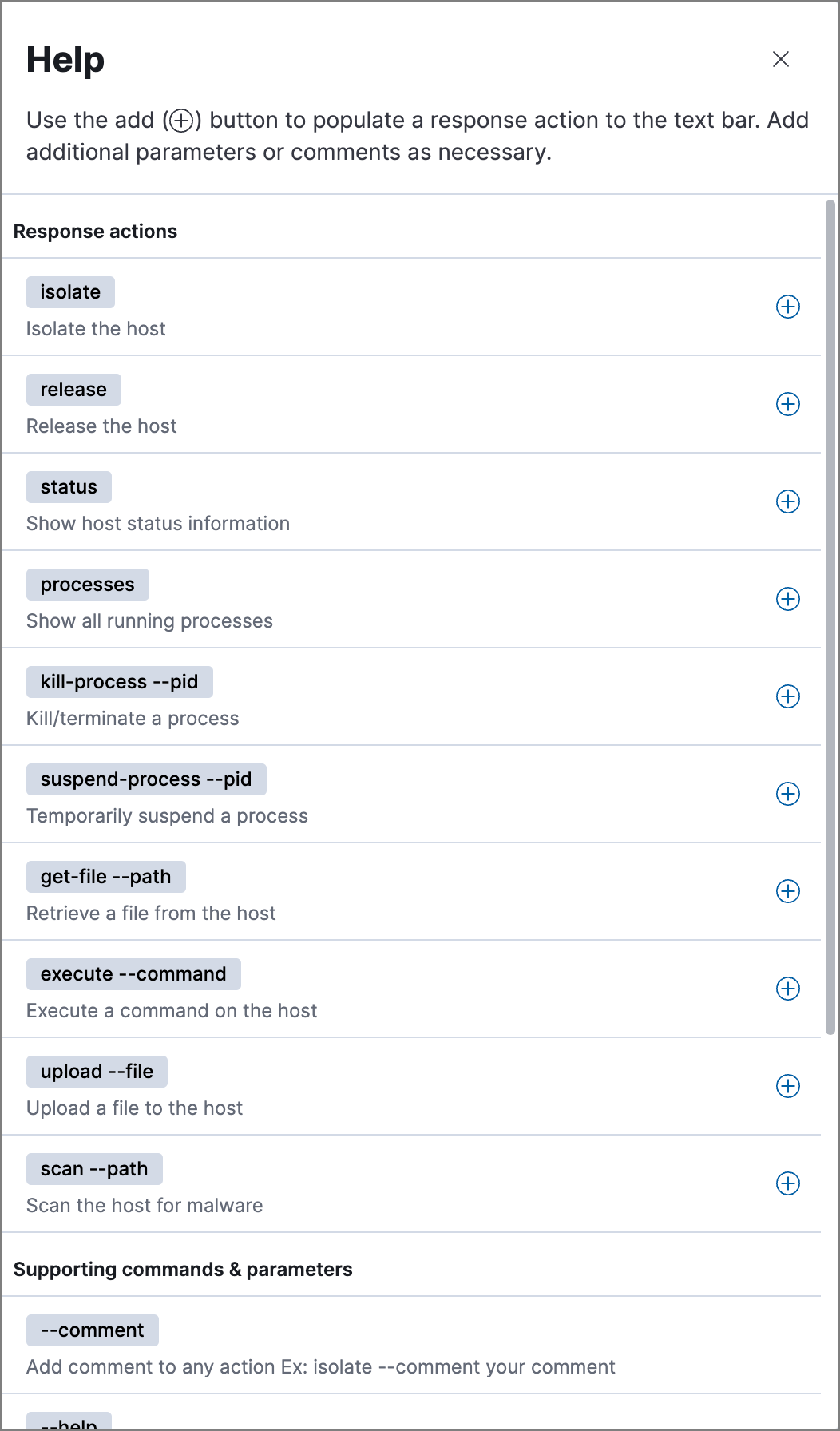

帮助面板

编辑点击右上角的![]() 帮助以打开帮助面板,该面板列出了可用的响应操作命令和参数作为参考。

帮助以打开帮助面板,该面板列出了可用的响应操作命令和参数作为参考。

此面板仅显示用户有权执行的响应操作。

您可以使用此面板减少输入来构建命令。点击添加图标(![]() ) 将命令添加到输入区域,输入任何其他参数或注释,然后按回车运行命令。

) 将命令添加到输入区域,输入任何其他参数或注释,然后按回车运行命令。

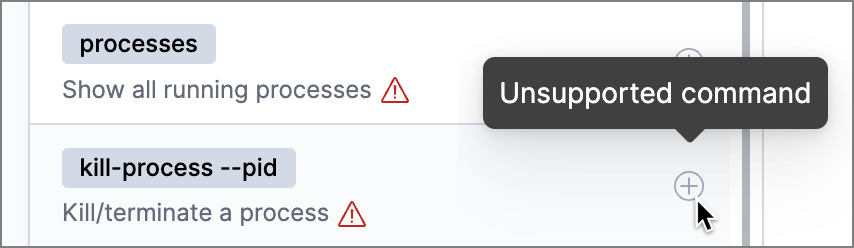

如果端点正在运行旧版本的 Elastic Agent,则某些响应操作可能不受支持,如信息图标和工具提示所示。请升级端点上的 Elastic Agent以能够使用最新的响应操作。

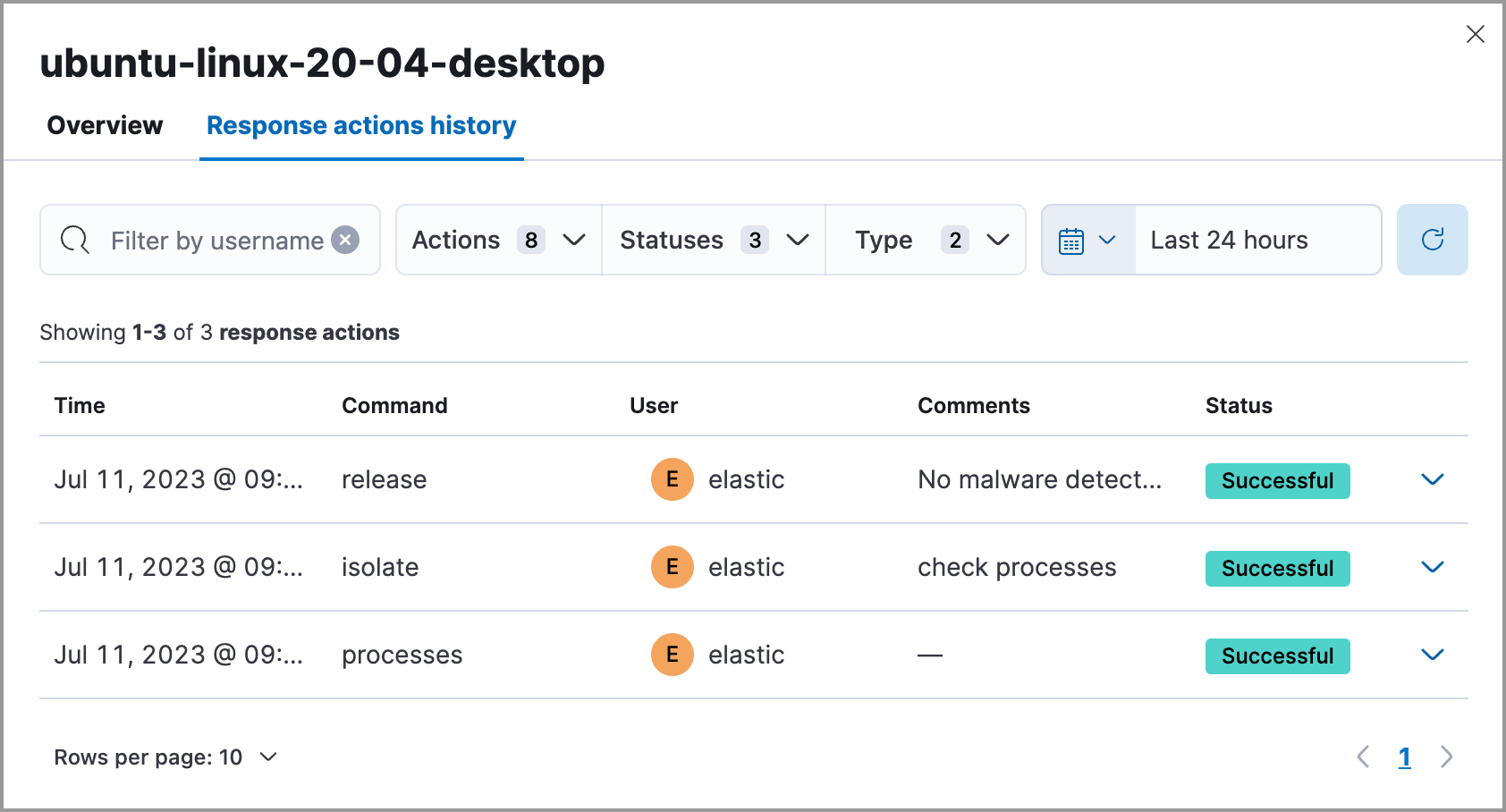

响应操作历史记录

编辑点击响应操作历史记录以显示在端点上执行的响应操作的日志,例如隔离主机或终止进程。您可以过滤在此视图中显示的信息。有关更多详细信息,请参阅响应操作历史记录。