配置 Elastic Defend 的集成策略

编辑配置 Elastic Defend 的集成策略

编辑在安装了 Elastic Agent 和 Elastic Defend 集成后,一些保护功能(包括防止恶意软件、勒索软件、内存威胁和恶意行为)会在受保护的主机上自动启用(某些功能需要白金版或企业版许可证)。如果需要,您可以更新集成策略以配置保护设置、事件收集、防病毒设置、受信任的应用程序、事件过滤器、主机隔离例外和阻止的应用程序,以满足您组织的安全需求。

您还可以创建多个 Elastic Defend 集成策略来维护独特的配置配置文件。要创建额外的 Elastic Defend 集成策略,请在导航菜单中找到 集成,或使用全局搜索字段,然后按照添加 Elastic Defend 集成的步骤操作。

除了通过 Elastic Security UI 配置 Elastic Defend 策略外,您还可以通过 API 创建和自定义 Elastic Defend 策略。

配置集成策略

- 在导航菜单中找到 策略,或使用全局搜索字段。

- 选择要配置的集成策略。将显示集成策略配置页面。

-

在 策略设置 选项卡上,查看并根据需要配置以下设置

-

单击 受信任的应用程序、事件过滤器、主机隔离例外和 阻止列表 选项卡,查看分配给此集成策略的端点策略工件(有关详细信息,请参阅 受信任的应用程序、事件过滤器、主机隔离例外 和 阻止列表)。在这些选项卡上,您可以

- 展开并查看工件 — 单击其名称旁边的箭头。

- 查看工件的详细信息 — 单击操作菜单 (…),然后选择 查看完整详细信息。

- 取消分配工件(白金版或企业版订阅)— 单击操作菜单 (…),然后选择 从策略中删除。这不会删除工件;这只是将其从当前策略中取消分配。

- 分配现有工件(白金版或企业版订阅)— 单击 将 x 分配到策略,然后从弹出窗口中选择一个项目。此视图列出尚未分配给当前策略的任何现有工件。

在配置集成策略时,您无法创建新的端点策略工件。要创建新的工件,请转到 Elastic Security 应用程序中的主页面(例如,要创建新的受信任的应用程序,请在导航菜单中找到 受信任的应用程序,或使用全局搜索字段)。

- 单击 保护更新 选项卡,配置 Elastic Defend 如何从 Elastic 接收最新威胁检测、恶意软件模型和其他保护工件的更新。有关详细信息,请参阅 配置保护工件的更新。

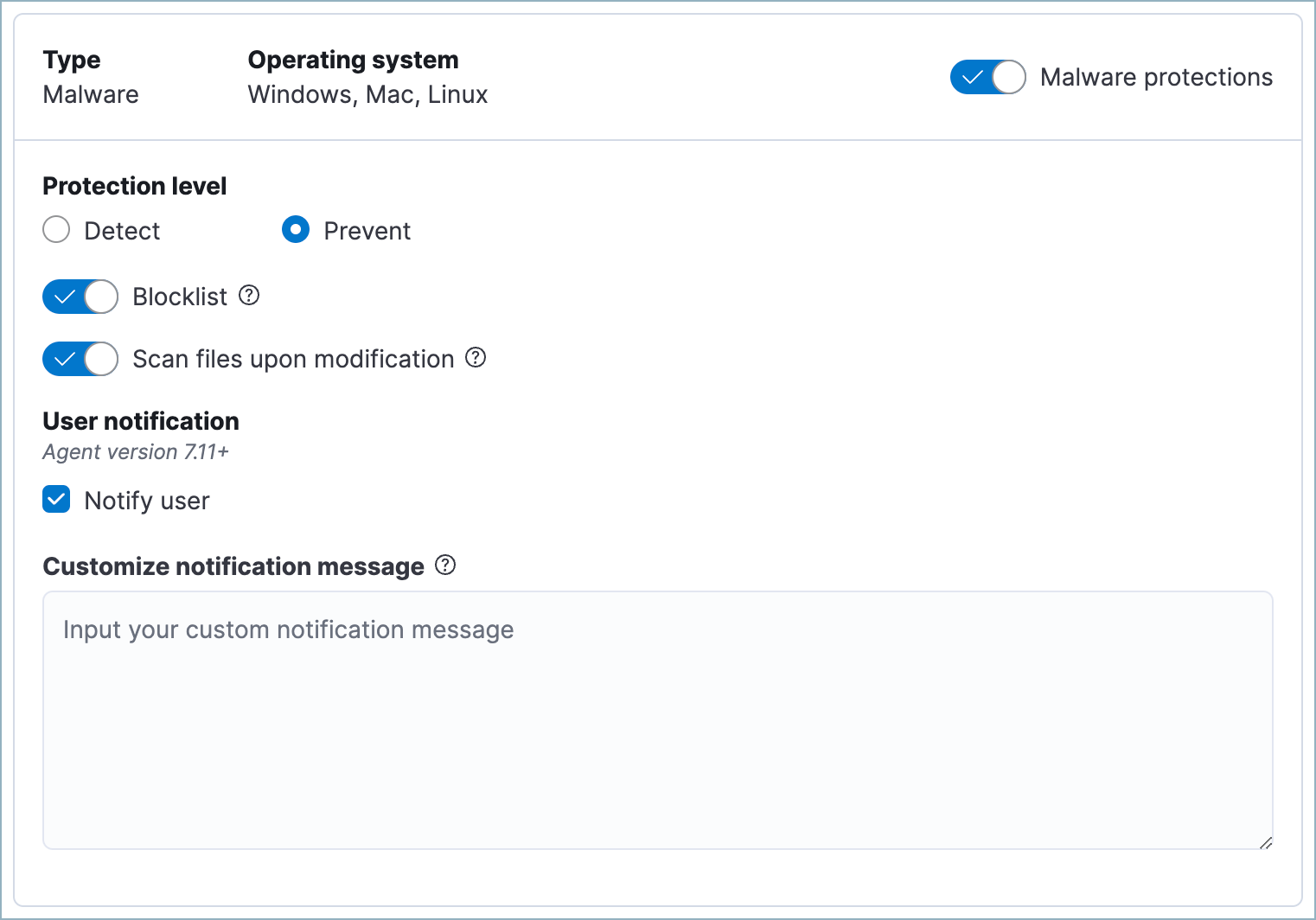

恶意软件防护

编辑Elastic Defend 恶意软件防护通过使用机器学习模型来检测并阻止恶意攻击,该模型查找静态属性以确定文件是恶意还是良性的。

默认情况下,恶意软件防护在 Windows、macOS 和 Linux 主机上启用。要禁用恶意软件防护,请关闭 恶意软件防护 开关。

恶意软件防护级别为

- 检测:检测主机上的恶意软件并生成警报。代理将不会阻止恶意软件。您必须注意并分析生成的任何恶意软件警报。

- 阻止(默认):检测主机上的恶意软件,阻止其执行并生成警报。

这些额外的选项可用于恶意软件防护

- 阻止列表:为与此 Elastic Defend 策略关联的所有主机启用或禁用阻止列表。阻止列表允许您阻止指定应用程序在主机上运行,从而扩展 Elastic Defend 认为恶意的进程列表。

- 修改时扫描文件:默认情况下,Elastic Defend 会在每次修改文件时扫描文件,这在频繁修改文件的服务器和开发人员机器等主机上可能会消耗大量资源。关闭此选项以仅在执行文件时扫描文件。Elastic Defend 将继续识别试图运行的恶意软件,在提高端点性能的同时提供强大的保护级别。

选择 通知用户,以便在检测到或阻止活动时在主机操作系统中发送推送通知。默认情况下,为 阻止 选项启用通知。

白金版和企业版客户可以使用 Elastic Security {action} {filename} 语法自定义这些通知。

管理隔离的文件

编辑当为恶意软件防护启用 阻止 时,Elastic Defend 会隔离它发现的任何恶意文件(包括阻止列表中定义的文件)。具体而言,Elastic Defend 将从其当前位置删除该文件,使用加密密钥 ELASTIC 对其进行加密,将其移动到不同的文件夹,并将其重命名为 GUID 字符串,例如 318e70c2-af9b-4c3a-939d-11410b9a112c。

隔离文件夹位置因操作系统而异

- macOS:

/System/Volumes/Data/.equarantine - Linux:被隔离文件挂载点的根目录下的

.equarantine - Windows - Elastic Defend 8.5 及更高版本:

[DriveLetter:]\.equarantine,除非文件来自C:驱动器。这些文件将移动到C:\Program Files\Elastic\Endpoint\state\.equarantine。 - Windows - Elastic Defend 8.4 及更早版本:任何驱动器的

[DriveLetter:]\.equarantine

要将隔离的文件恢复到其原始状态和位置,请添加例外到将文件识别为恶意的规则。如果该例外将阻止规则将文件识别为恶意,则 Elastic Defend 会恢复该文件。

您可以使用响应控制台中的 get-file 响应操作命令访问隔离的文件。为此,请从警报的 隔离文件路径 字段 (file.Ext.quarantine_path) 复制路径,该字段出现在警报详细信息弹出窗口的 突出显示的字段 下。然后将该值粘贴到 --path 参数中。此操作不会将文件恢复到其原始位置,因此您需要手动执行此操作。

响应操作和响应控制台 UI 是 企业版订阅功能。

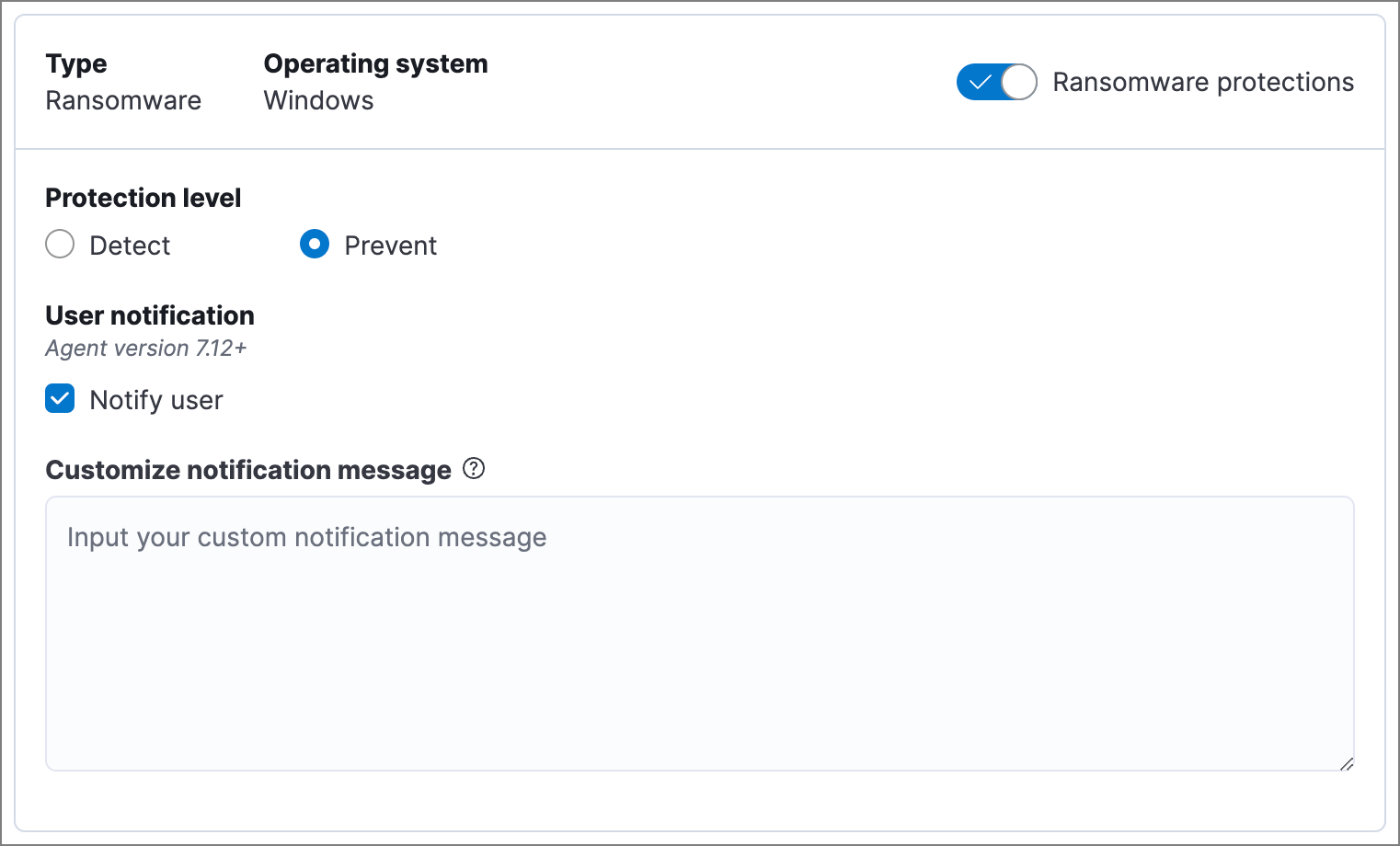

勒索软件防护

编辑行为勒索软件防护通过分析来自底层系统进程的数据来检测并阻止 Windows 系统上的勒索软件攻击。它在各种广泛传播的勒索软件家族(包括那些针对系统主引导记录的勒索软件)中有效。

勒索软件防护是一项付费功能,如果您拥有 白金版或企业版许可证,则默认启用。如果您从基本版或黄金版升级到白金版或企业版许可证,则勒索软件防护默认将被禁用。

勒索软件防护级别为

- 检测:检测主机上的勒索软件并生成警报。Elastic Defend 将不会阻止勒索软件。您必须注意并分析生成的任何勒索软件警报。

- 阻止(默认):检测主机上的勒索软件,阻止其执行并生成警报。

启用勒索软件防护后,放置在主机上目标位置的金丝雀文件会为潜在的勒索软件活动提供早期预警系统。当金丝雀文件被修改时,Elastic Defend 会立即生成勒索软件警报。如果 阻止 勒索软件处于活动状态,则 Elastic Defend 会终止修改该文件的进程。

选择 通知用户,以便在检测到或阻止活动时在主机操作系统中发送推送通知。默认情况下,为 阻止 选项启用通知。

白金版和企业版客户可以使用 Elastic Security {action} {filename} 语法自定义这些通知。

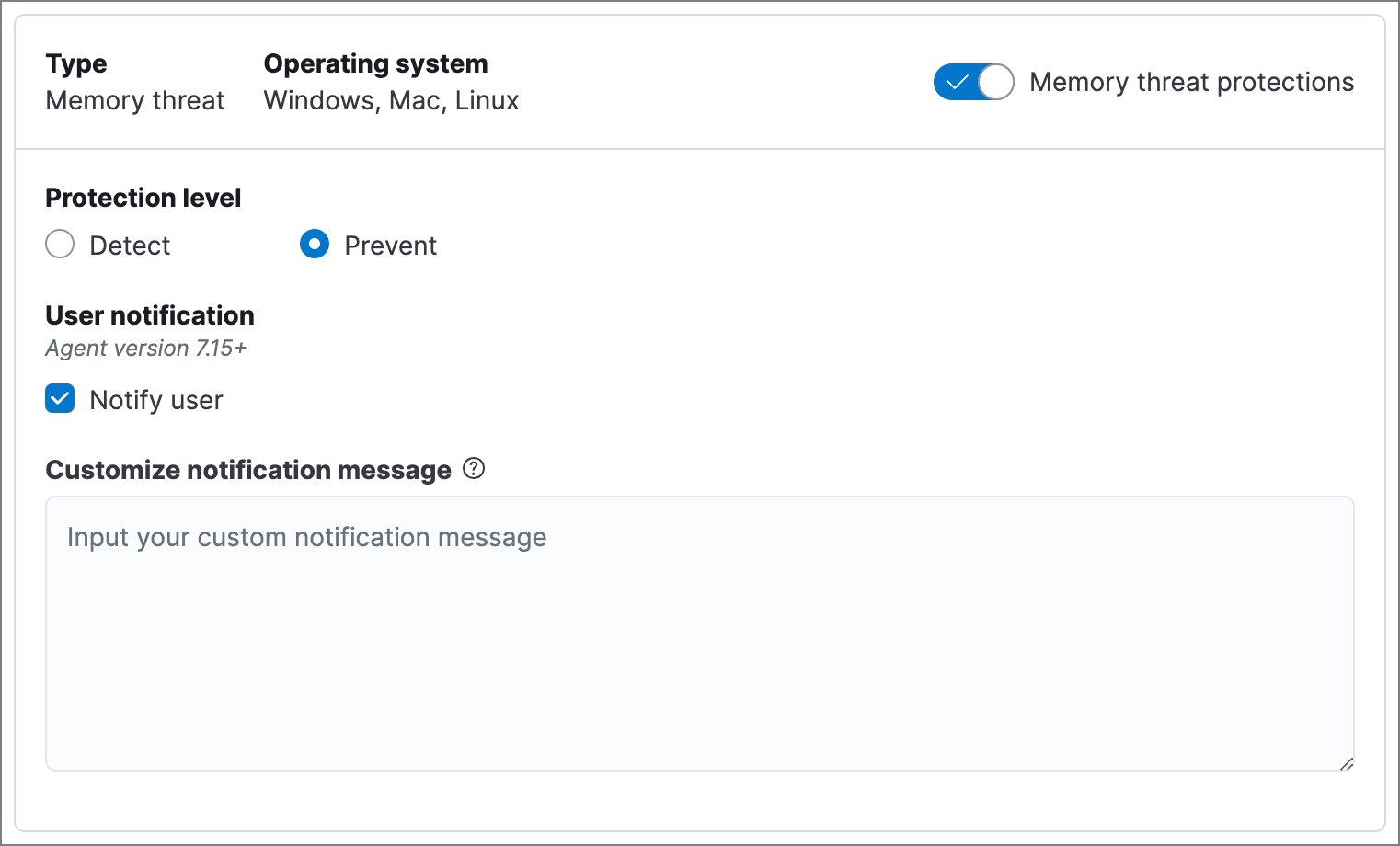

内存威胁防护

编辑内存威胁防护检测并阻止内存中的威胁,例如用于规避传统基于文件的检测技术的 shellcode 注入。

内存威胁防护是一项付费功能,如果您拥有 白金版或企业版许可证,则默认启用。如果您从基本版或黄金版升级到白金版或企业版许可证,则内存威胁防护默认将被禁用。

内存威胁防护级别为

- 检测:检测主机上的内存威胁活动并生成警报。 Elastic Defend 不会阻止内存中的活动。您必须注意并分析生成的任何警报。

- 阻止(默认):检测主机上的内存威胁活动,强制停止进程或线程,并生成警报。

选择 通知用户,以便在检测到或阻止活动时在主机操作系统中发送推送通知。默认情况下,为 阻止 选项启用通知。

铂金版和企业版客户可以使用 Elastic Security {操作} {规则} 语法自定义这些通知。

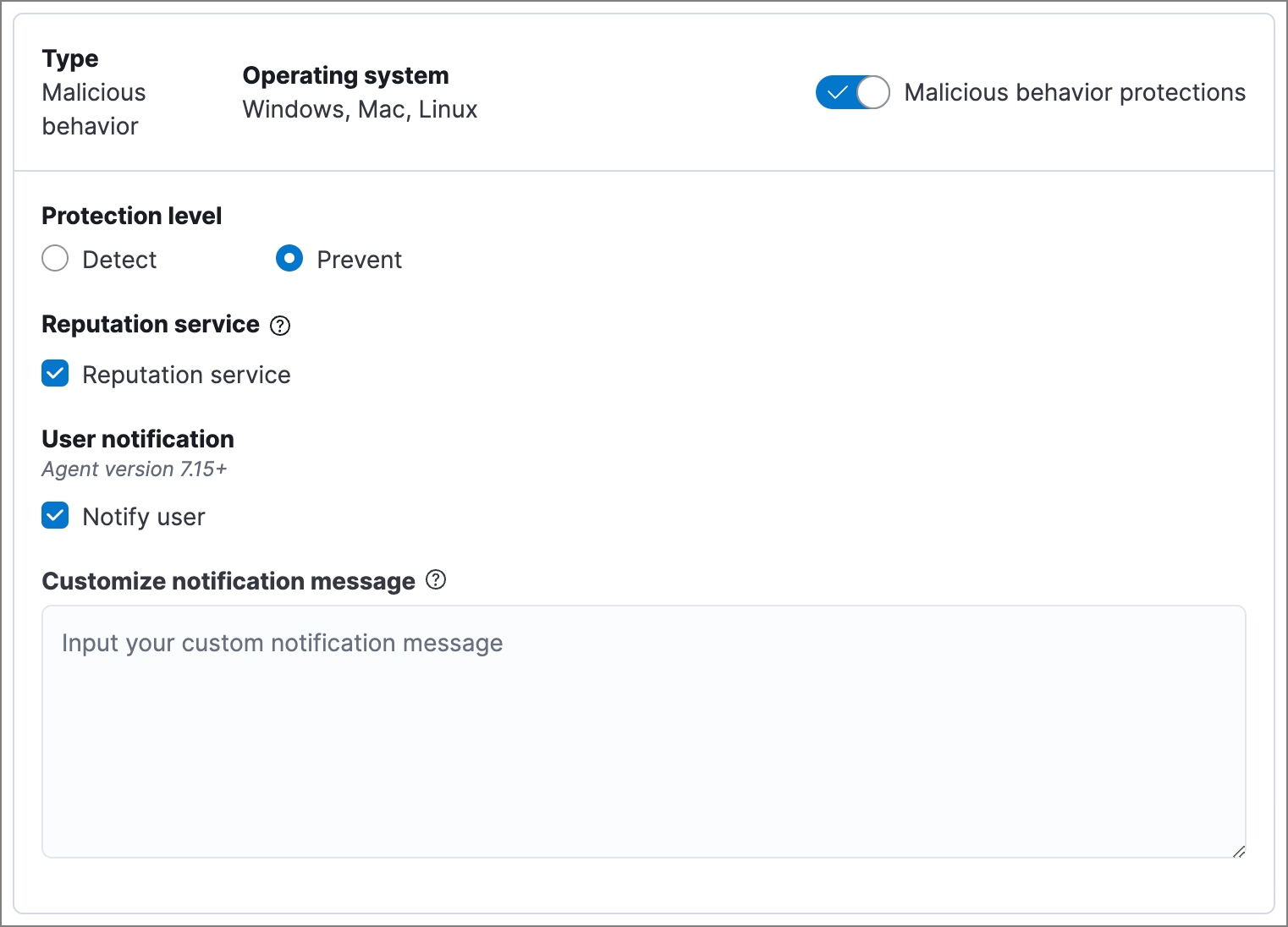

恶意行为保护

编辑恶意行为保护通过监视系统进程的活动以查找可疑行为来检测并阻止威胁。与传统的基于文件的检测技术相比,行为信号更难以被攻击者规避。

恶意行为保护是一项付费功能,如果您拥有铂金版或企业版许可证,则默认启用。如果您从基础版或金版升级到铂金版或企业版,则恶意行为保护将默认禁用。

恶意行为保护级别为:

- 检测:检测主机上的恶意行为并生成警报。 Elastic Defend 不会阻止恶意行为。您必须注意并分析生成的任何警报。

- 阻止(默认):检测主机上的恶意行为,强制停止进程,并生成警报。

选择是否要使用 信誉服务 来获得额外的保护。Elastic 的信誉服务利用我们广泛的威胁情报知识来做出高可信度的实时防御决策。例如,信誉服务可以检测信誉较低或恶意的二进制文件的可疑下载。端点直接在 https://cloud.security.elastic.co 与信誉服务进行通信。

信誉服务需要有效的铂金版或企业版订阅,并且仅在云部署上可用。

选择 通知用户,以便在检测到或阻止活动时在主机操作系统中发送推送通知。默认情况下,为 阻止 选项启用通知。

铂金版和企业版客户可以使用 Elastic Security {操作} {规则} 语法自定义这些通知。

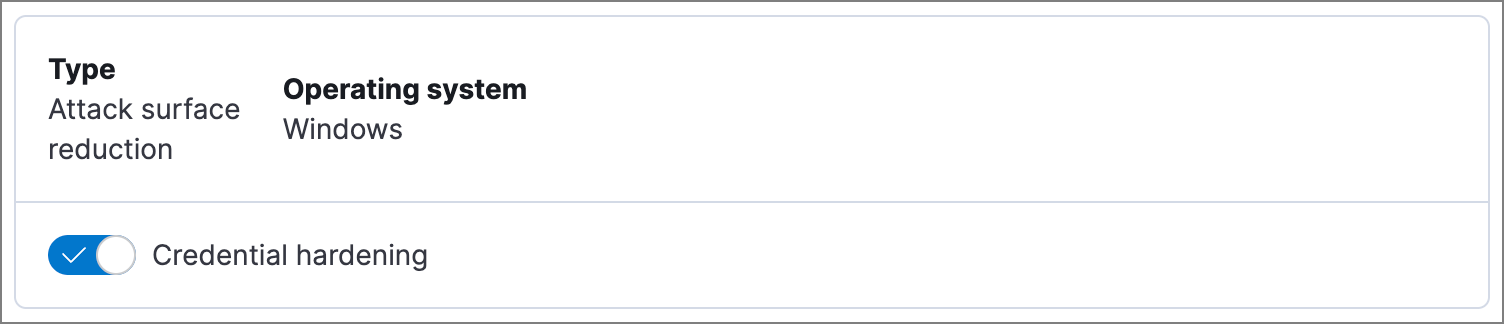

攻击面缩小

编辑本节帮助您减少攻击者可以在 Windows 端点上攻击的漏洞。

- 凭据强化:防止攻击者窃取存储在 Windows 系统进程内存中的凭据。打开切换开关,以删除与本地安全机构子系统服务(LSASS)的标准交互不需要的任何过度宽松的访问权限。此功能在不干扰与 LSASS 相关的良性系统活动的情况下,强制执行最小权限原则。

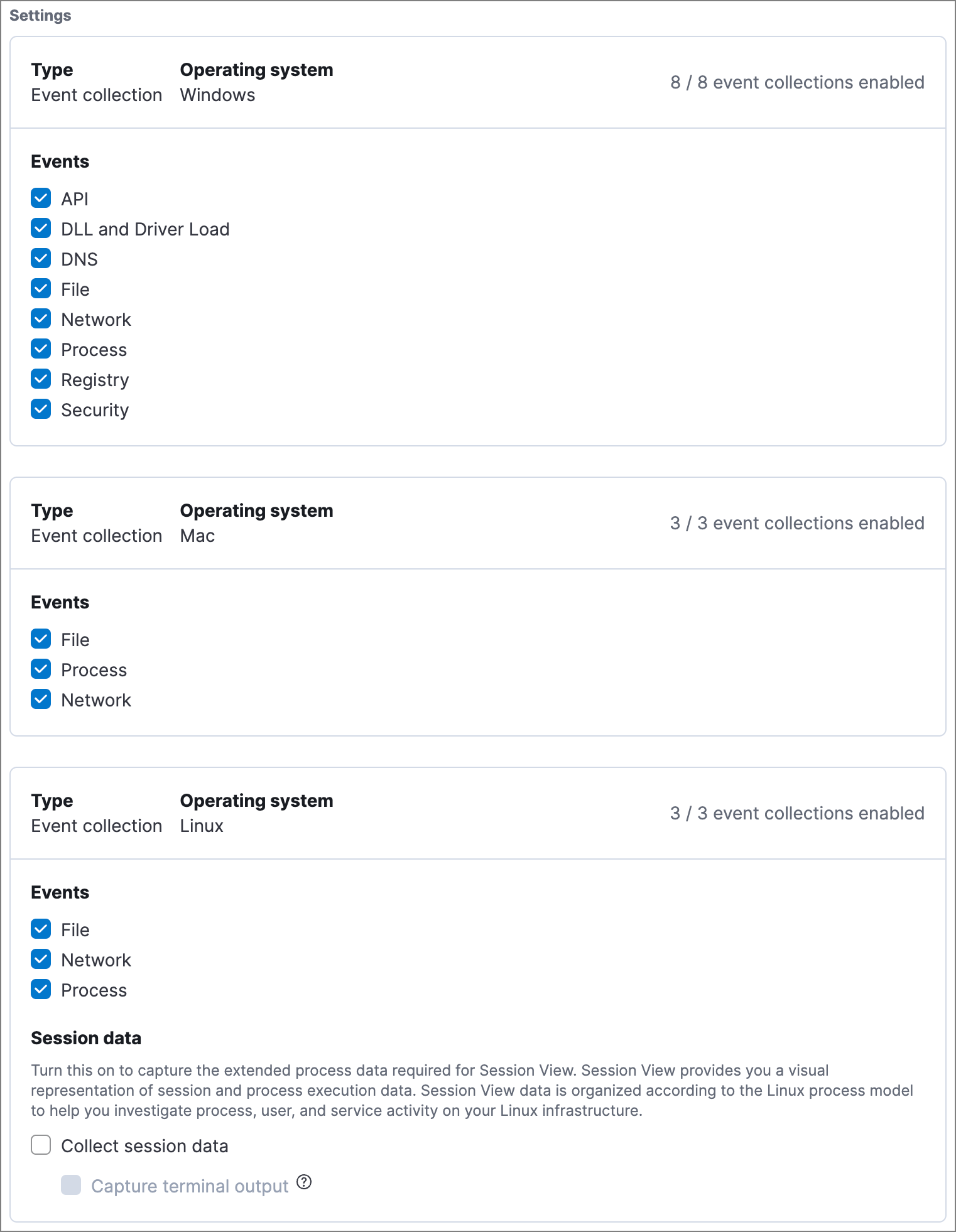

事件收集

编辑在 设置 部分,选择要在每个操作系统上收集的事件类别。如下所示,默认情况下会收集大多数类别。

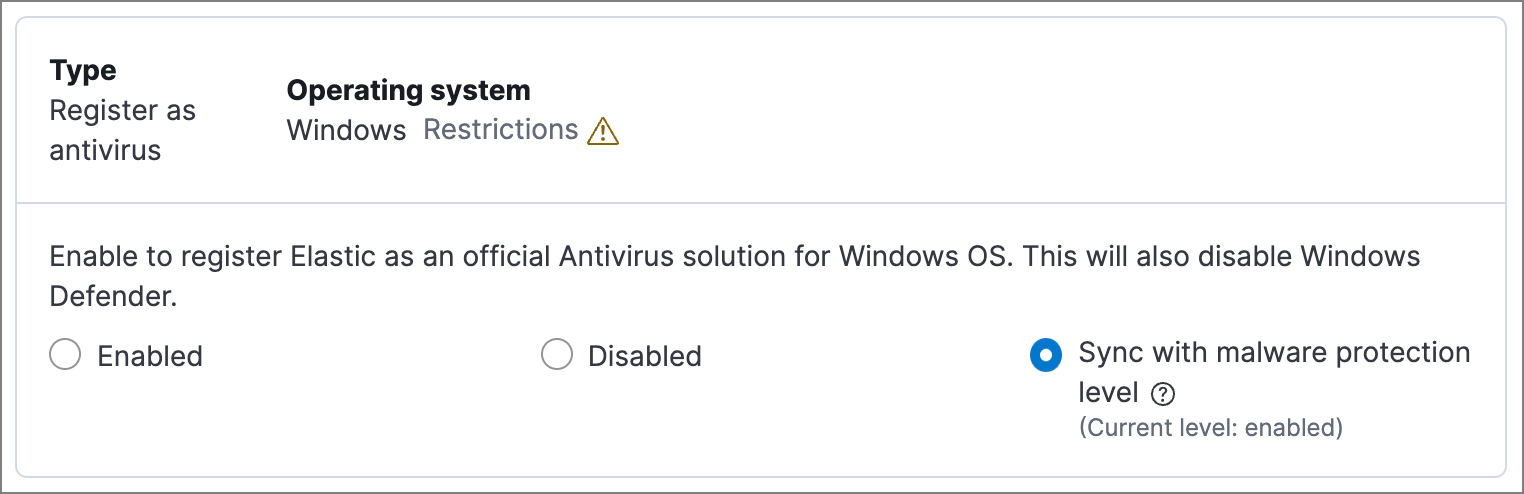

将 Elastic Security 注册为防病毒软件(可选)

编辑您可以通过启用 注册为防病毒软件 将 Elastic Security 注册为您的主机的防病毒软件。

不支持 Windows Server 版本。防病毒注册需要 Windows 安全中心,Windows Server 操作系统中未包含该中心。

默认情况下,选择 与恶意软件保护级别同步,以自动设置防病毒注册,使其与您配置的 Elastic Defend 的恶意软件保护相匹配。如果恶意软件保护已打开且设置为 阻止,则也将启用防病毒注册;在任何其他情况下,防病毒注册都将被禁用。

如果您不想同步防病毒注册,可以手动将其设置为 已启用 或 已禁用。

高级策略设置(可选)

编辑具有独特配置和安全要求的用户可以选择 显示高级设置 来配置策略以支持高级用例。将鼠标悬停在每个设置上以查看其说明。

不建议大多数用户使用高级设置。

本节包括:

保存常规策略设置

编辑在 策略设置 选项卡上配置常规设置后,单击 保存。将出现确认消息。