经过安全专家验证

世界各地的安全团队都在使用 Elastic Security 进行主动威胁狩猎,包括我们自己的内部安全研究小组。

客户聚焦

欧洲一支警察部队阻止了攻击者破坏刑事调查。

客户聚焦

SNC 的托管安全服务团队发现了比以往更快的威胁。

客户聚焦

沃尔玛利用海量数据集来阻止全球犯罪集团欺骗消费者。

为狩猎者提供优势

Elastic Security 为从业人员提供了揭示高级威胁所需的信息。

揭示以前隐藏的威胁

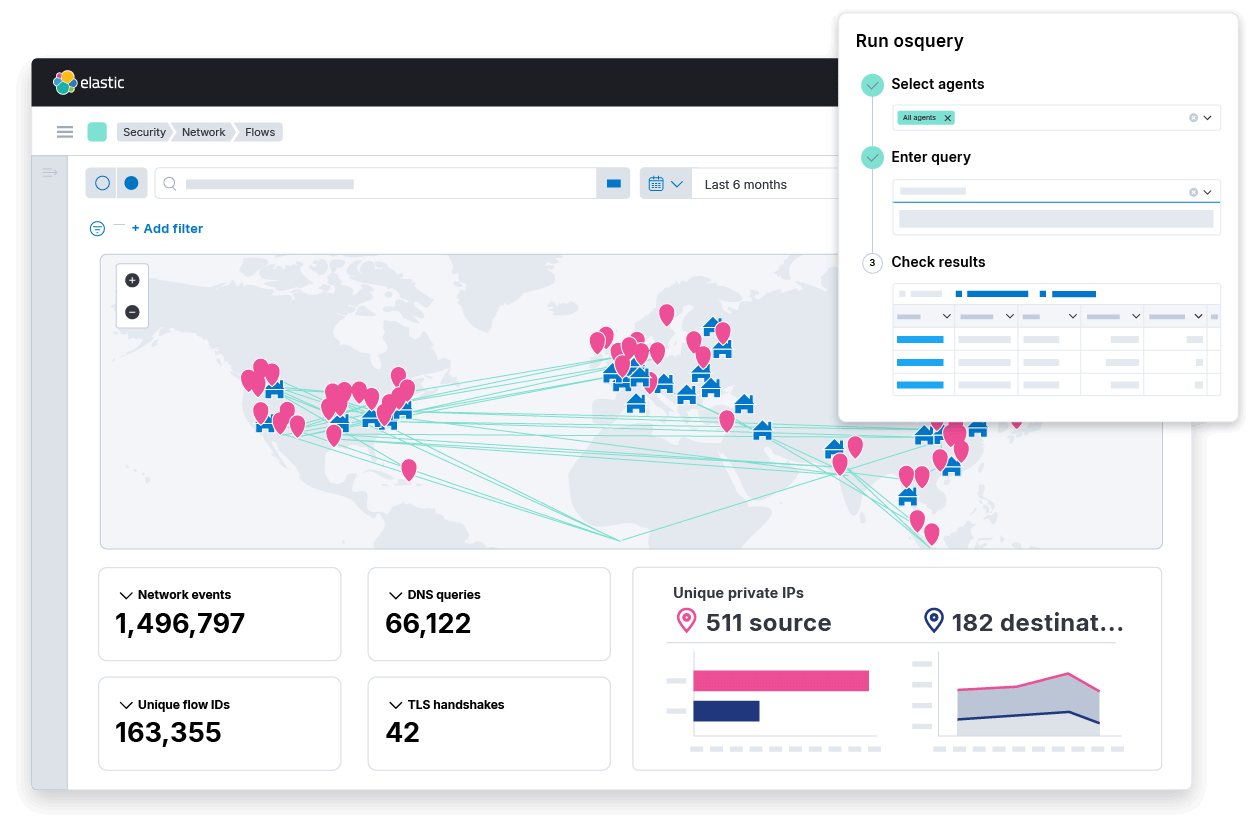

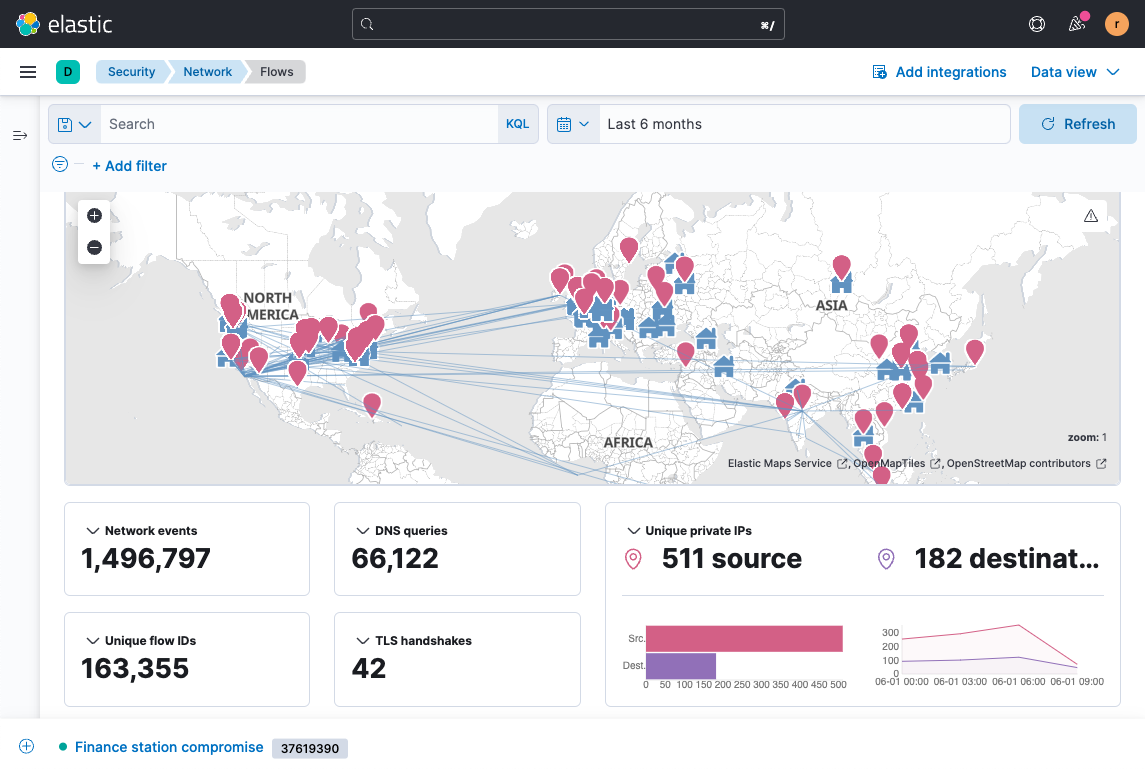

Elastic 使从业人员能够通过精选的可视化和上下文来追踪隐藏的威胁。该解决方案与庞大的安全和 IT 技术生态系统集成,帮助组织消除盲点和数据孤岛。

利用丰富的上下文更快地响应

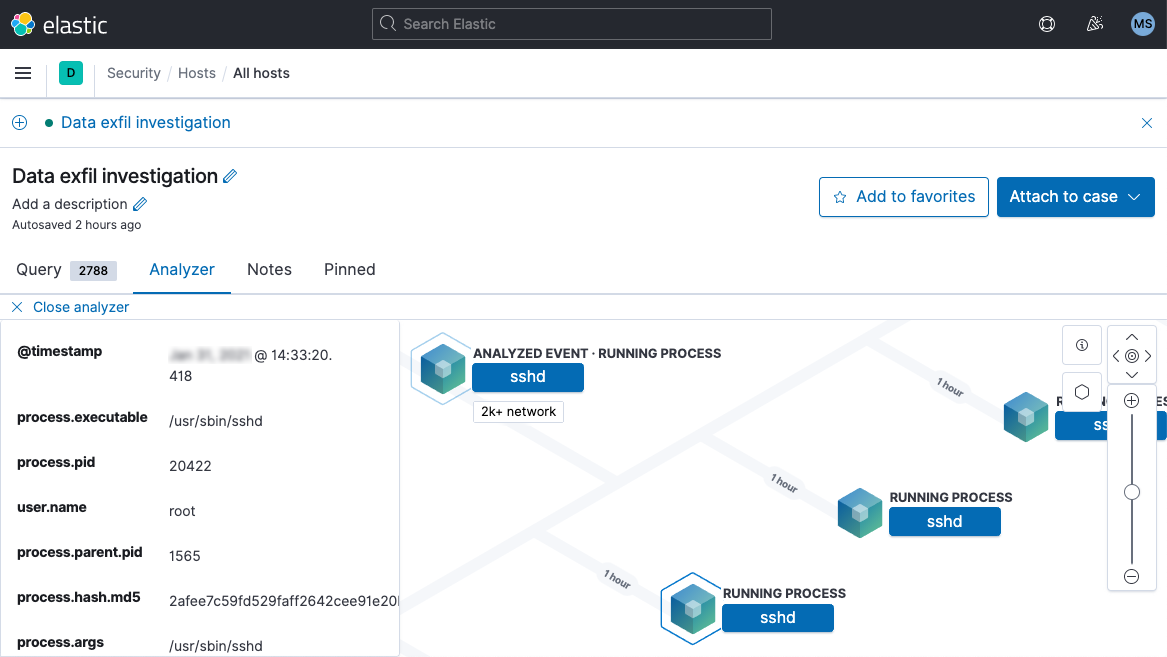

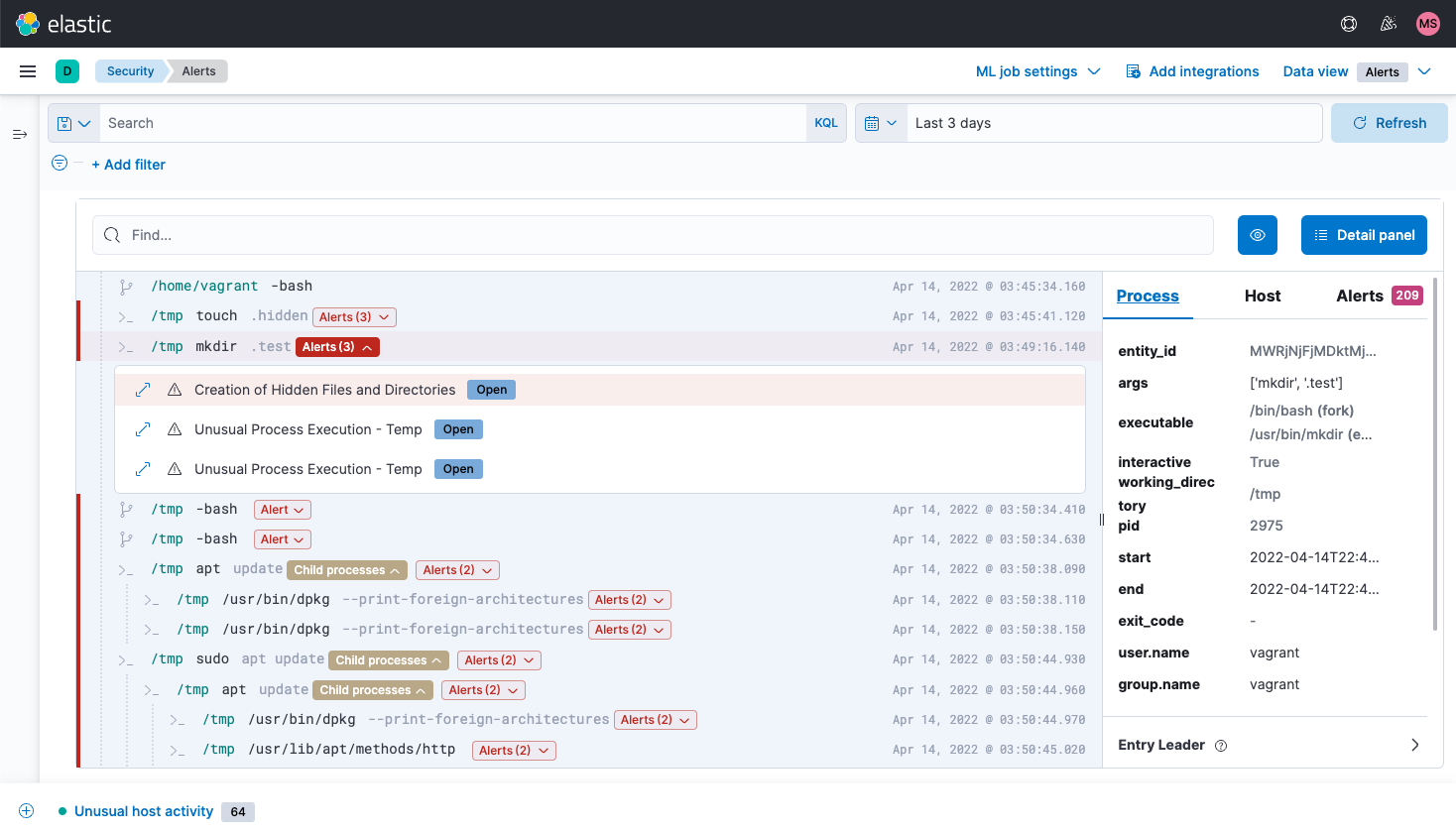

Elastic 帮助狩猎者确定哪些值得审查——以及如何处理。该解决方案动态地呈现丰富的上下文,使分析师有信心采取快速行动。威胁狩猎者可以在几秒钟内查询拍字节的日志,并快速将新的 IoC 与多年的历史数据进行匹配。

减少驻留时间并最大程度地减少损害

等待冻结数据解冻会浪费宝贵的时间。Elastic 提供对冻结数据的快速访问,使从业人员能够在无需长时间等待的情况下深入挖掘存档。

使用 Elastic 实现更多

将 Elastic 的速度、规模、相关性和简单性带给各种类型的团队。

安全

快速且大规模地预防、检测和响应威胁。

可观测性

在单个堆栈中分析日志、指标和 APM 追踪。

企业搜索

为您的工作场所、网站或应用程序提供强大的搜索体验。